Как узнать, какой компонент использует TCP-порт 80

Как узнать с помощью командной строки, какой именно компонент использует TCP-порт 80 в Linux-системах?

Чтобы найти компонент, использующий TCP- или UDP-порт 80 в операционных системах Linux, можно выполнить одну из следующих команд:

- netstat — инструмент командной строки, отображающий сетевые подключения, таблицы маршрутизации и ряд статистических сведений сетевых интерфейсов.

- fuser — инструмент командной строки, идентифицирующий процессы, которые используют файлы или сокеты.

- lsof — инструмент командной строки, выводящий список открытых файлов в системе Linux/UNIX и выводящий список всех открытых файлов и процессов, которые открыли указанные выше файлы.

- /proc/$pid/ file system — в ОС Linux каталог /proc содержит каталог для каждого запущенного процесса (включая процессы ядра) в /proc/PID. Такой каталог содержит сведения об этом процессе, в частности, имя процесса, открывшего порт.

Определение компонента, использующего порт 80, с помощью netstat

Откройте терминал и введите следующую команду от имени суперпользователя: netstat command find out what is using port 80 Выполните следующую команду: # netstat -tulpn | grep :80 ИЛИ такую команду: # netstat -tulpn | grep --color :80

Пример вывода данных:

tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN 1215/nginx

Где

- 0 0.0.0.0:80 – Source IP:Port

- 1215/nginx – PID/Process name

TCP-порт 80 открыт и используется веб-сервером Nginx. Чтобы получить подробные сведения о Nginx, выполните следующие команды:whatis nginx

whereis nginx

Примечание. Возможно, потребуется установить команды lsof и fuser.

Определение компонента, использующего порт 80, с помощью /proc/$pid/exec file

Сначала необходимо найти PID процесса, открывшего TCP-порт 90.

# fuser 80/tcpПример вывода данных:

80/tcp: 12161 21776 25250 25393

И, наконец, следует выяснить имя процесса, связанного с PID#3813. Введите: # ls -l /proc/12161/exe

Пример вывода данных:

lrwxrwxrwx. 1 root root 0 Aug 9 13:28 /proc/12161/exe -> /usr/sbin/lighttpd

Дополнительные сведения о lighttpd: man lighttpd

whatis lighttpd

whereis lighttpd

Пример вывода данных:

lighttpd (8) - a fast, secure and flexible web server lighttpd: /usr/sbin/lighttpd /usr/lib64/lighttpd /usr/share/man/man8/lighttpd.8.gz

Получить намного более подробные сведения о lighttpd можно с помощью менеджера пакетов: # rpm -qa | grep lighttpd

Пример вывода данных:

lighttpd-1.4.32-1.el6.x86_64

Чтобы получить подробные сведения о пакете lighttpd-1.4.32-1.el6.x86_64, введите:  4.32-1.el6.x86_64

4.32-1.el6.x86_64

Пример вывода данных:

Loaded plugins: auto-update-debuginfo, protectbase, rhnplugin, security This system is receiving updates from RHN Classic or RHN Satellite. 0 packages excluded due to repository protections Installed Packages Name : lighttpd Arch : x86_64 Version : 1.4.32 Release : 1.el6 Size : 664 k Repo : installed Summary : A web server more optimized for speed-critical environments. URL : http://lighttpd.net/ License : Revised BSD Description : It is a secure and fast web server a very low memory footprint compared : to other webservers and takes care of cpu-load.

ИЛИ выполните команду rpm: # rpm -qi lighttpd

Пример вывода данных:

Name : lighttpd Relocations: (not relocatable) Version : 1.4.32 Vendor: nixCraft Release : 1.el6 Build Date: Sun 03 Feb 2013 03:22:08 AM CST Install Date: Mon 04 Feb 2013 04:44:26 AM CST Build Host: rhel6.nixcraft.net.in Group : System Environment/Daemons Source RPM: lighttpd-1.4.32-1.el6.src.rpm Size : 680402 License: Revised BSD Signature : (none) URL : http://lighttpd.net/ Summary : A web server more optimized for speed-critical environments. Description : It is a secure and fast web server a very low memory footprint compared to other webservers and takes care of cpu-load.

Пользователи Debian/Ubuntu Linux могут выполнить следующие команды:

# apt-cache search lighttpd

# apt-cache show lighttpd

Пример вывода данных для последней команды:

Package: lighttpd Priority: optional Section: universe/web Installed-Size: 841 Maintainer: Ubuntu Developers Original-Maintainer: Debian lighttpd maintainers Architecture: amd64 Version: 1.4.28-2ubuntu4 Provides: httpd, httpd-cgi Depends: libattr1 (>= 1:2.4.46-5), libbz2-1.0, libc6 (>= 2.4), libgamin0 | libfam0, libldap-2.4-2 (>= 2.4.7), libpcre3 (>= 8.10), libssl1.0.0 (>= 1.0.0), zlib1g (>= 1:1.1.4), lsb-base (>= 3.2-14), mime-support, libterm-readline-perl-perl Recommends: spawn-fcgi Suggests: openssl, rrdtool, apache2-utils, ufw Conflicts: cherokee (<= 0.6.1-1) Filename: pool/universe/l/lighttpd/lighttpd_1.4.28-2ubuntu4_amd64.deb Size: 279838 MD5sum: 65aedfd0e0ab6d3ee28e7b394567ed22 SHA1: 34a9156fa3d23635eb24efb436de585c0594f046 SHA256: 751d6f8309d249740d7aab240a74b6bae713e524cf6815544b6cdbb6107fded2 Description-en: A fast webserver with minimal memory footprint lighttpd is a small webserver and fast webserver developed with security in mind and a lot of features. It has support for * CGI, FastCGI and SSI * virtual hosts * URL rewriting * authentication (plain files, htpasswd, ldap) * transparent content compression * conditional configuration and configuration is straight-forward and easy.

Homepage: http://www.lighttpd.net Description-md5: 267ee2989b526d8253e822e7d8244ccd Bugs: https://bugs.launchpad.net/ubuntu/+filebug Origin: Ubuntu

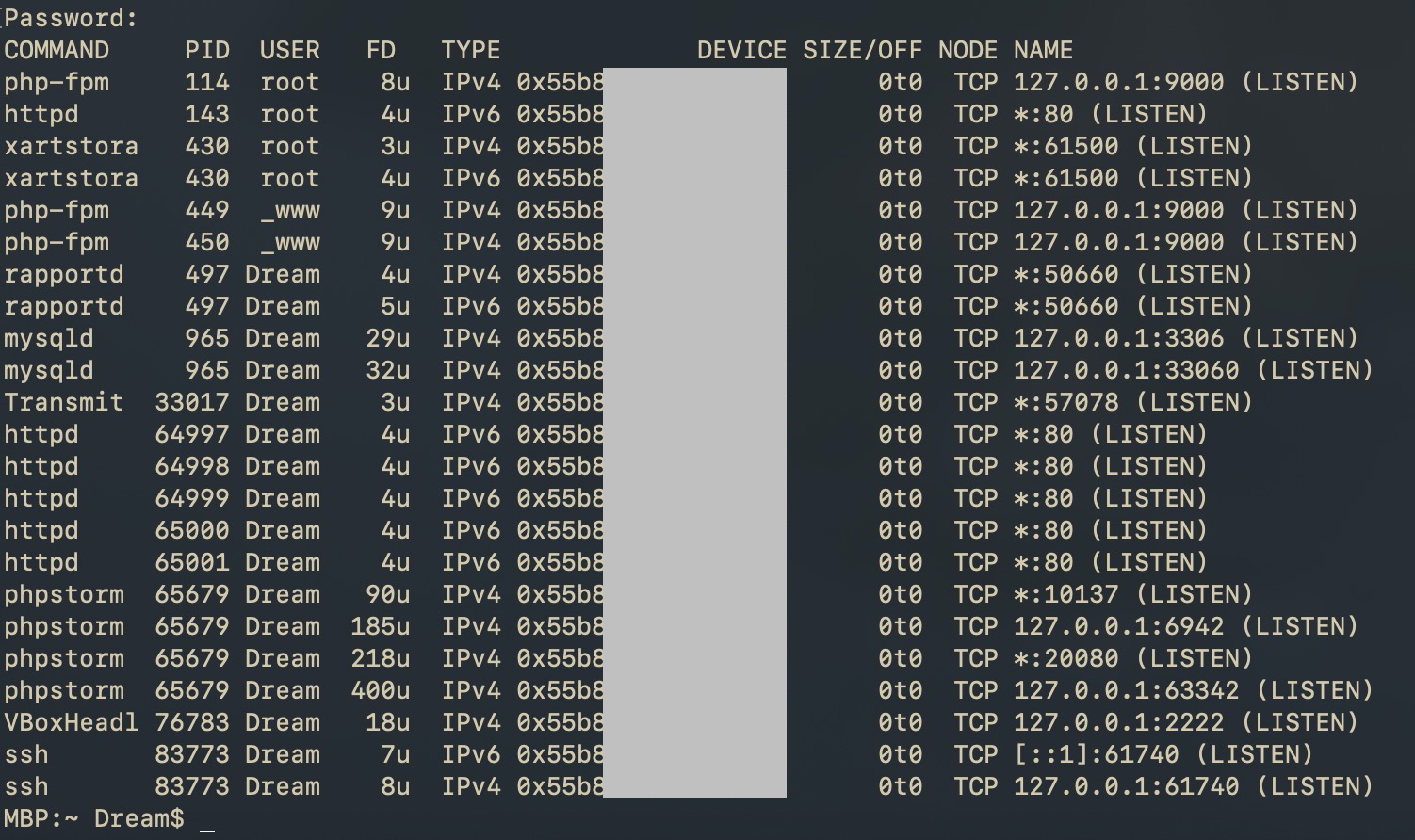

Определение компонента, использующего порт 80, с помощью команды lsof

Выполните следующую команду:

Пример вывода данных:

apache2 1607 root 3u IPv4 6472 0t0 TCP *:www (LISTEN) apache2 1616 www-data 3u IPv4 6472 0t0 TCP *:www (LISTEN) apache2 1617 www-data 3u IPv4 6472 0t0 TCP *:www (LISTEN)

P. S. Другие инструкции:

Ознакомиться с другими инструкциями вы можете на нашем сайте. А чтобы попробовать услугу — кликните на кнопку ниже.

Спасибо за Вашу оценку! К сожалению, проголосовать не получилось. Попробуйте позже

Как определить каким процессом (программой) занят порт

Как определить каким процессом (программой) занят порт.

Требования.

Статья применима для Windows 2000/XP/Vista/7.

Информация.

При установке некоторых программ иногда возникает

проблема с доступностью порта. Т.е. вы устанавливаете программу, а она вам

говорит: “Извините, но предпочитаемый порт номер <такой

то> занят!”. И самое интересное программа не говорит

чем или кем занят порт.

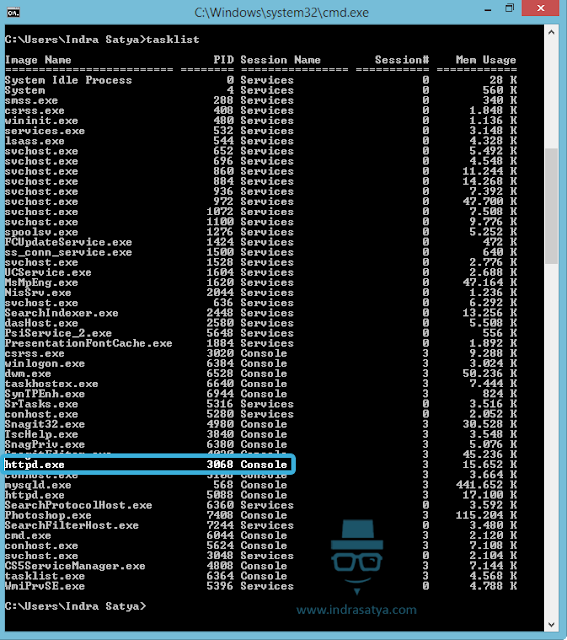

Как определить каким процессом (программой) занят порт.

1. В меню “Пуск”

выберите пункт “Выполнить“;

2. В поле “Открыть” наберите команду cmd

и нажмите кнопку “ОК”;

Откроется окно командной строки, примерно такого вида:

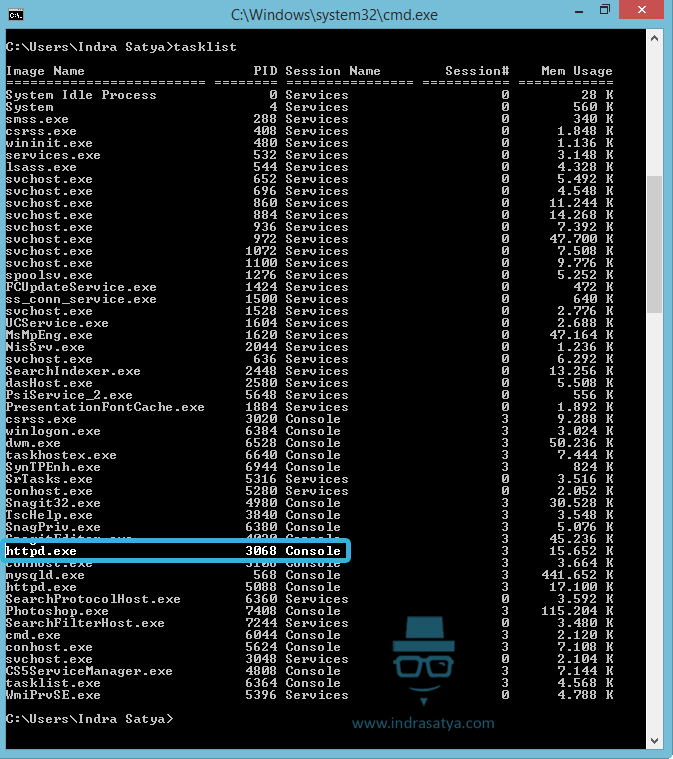

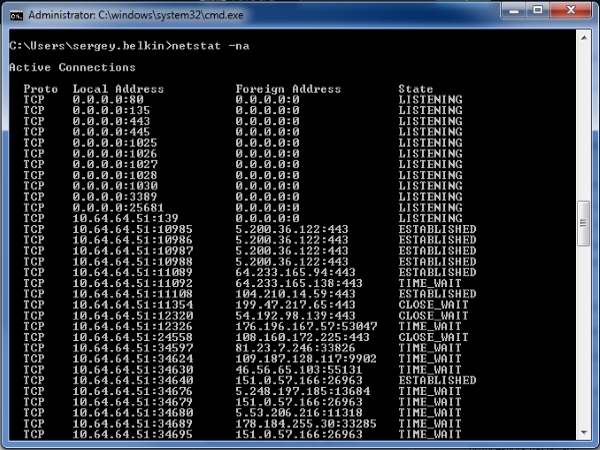

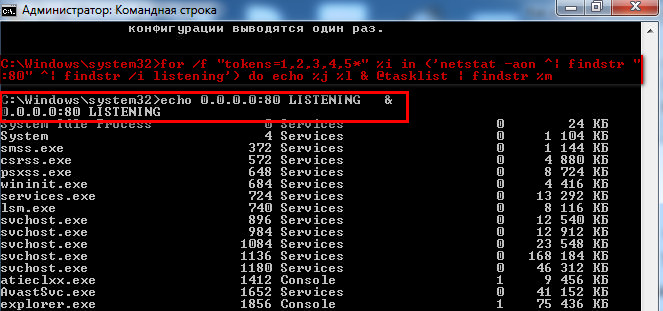

3. Наберите команду netstat -ano и нажмите кнопку “Ввод” (Enter) на клавиатуре;

Результатом выполнения данной команды, должен быть список всех активных

подключений, с ip-адресами и номерами портов.

4. Теперь в колонке “Локальный адрес”, находим нужный нам порт и записываем его идентификатор в колонке “PID”;

Например порт номер 80, его идентификатор 440.

5. Снова открываем меню “Пучк” и

выбираем пункт “Выполнить“;

6. В поле “Открыть” вводим команду taskmgr и нажимаем кнопку

“ОК”;

7. В окне “Диспетчер задач Windows” переходим

на вкладку “Процессы“;

8. В главном меню открываем пункт “Вид” и выбираем пункт “Выбрать

столбцы…“;

9. В окне “Выбор столбцов” находим пункт “Идентиф. процесса (PID)”

и ставим рядом с ним галочку;

10. Нажимаем кнопку “ОК”;

11. Теперь в окне “Диспетчер задач Windows“,

нажимаем на заголовок столбца “PID”, для сортировки

процессов по возрастанию;

12. Находим номер нашего процесса 440 и в столбце “ Имя образа“, смотрим какой

процесс занимает наш порт;

Находим номер нашего процесса 440 и в столбце “ Имя образа“, смотрим какой

процесс занимает наш порт;

В нашем случаи это Apache.exe

Диагностика и логи – Помощь

Telnet — это утилита, с помощью которой можно соединиться с удалённым портом любого компьютера и установить канал связи.

Важно: в Windows Vista и Windows 7/8/10 утилита telnet по умолчанию отключена. Вы можете установить утилиту по инструкции от Microsoft.

- 1.

Нажмите Пуск или сочетание клавиш Win + R.

- 2.

В поле поиска введите «cmd» и нажмите кнопку ОК.

В командной строке введите команду:

telnet имя_сервера номер_порта

или:

telnet IP_сервера номер_порта

- 1.

Запустите терминал. Для этого в поисковой строке введите слово «Терминал» или нажмите комбинацию клавиш Ctrl+Alt+T.

- 2.

Установите утилиту telnet:

sudo apt install telnet - 3.

В терминале введите команду:

telnet имя_сервера номер_портаили:

telnet IP_сервера номер_порта

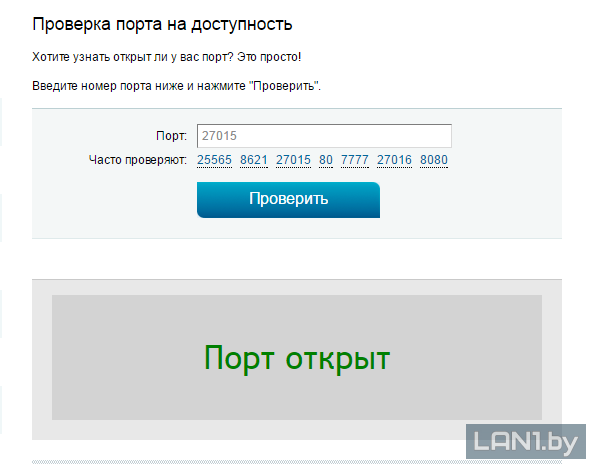

Если командная строка или терминал возвращает ошибку, то порт закрыт:

Если окно становится полностью пустым или на экране появляется приглашение сервера, порт открыт:

Ping — это утилита, с помощью которой можно проверить доступность сервера с компьютера. Опрашиваемому узлу отправляются эхо-запросы (ICMP-пакеты Echo Request). Если до узла дошёл запрос, в ответ он должен отправить ICMP-пакет с принятыми данными и эхо-ответ (Echo Reply). Подробнее в статье Команда Ping.

Опрашиваемому узлу отправляются эхо-запросы (ICMP-пакеты Echo Request). Если до узла дошёл запрос, в ответ он должен отправить ICMP-пакет с принятыми данными и эхо-ответ (Echo Reply). Подробнее в статье Команда Ping.

Traceroute — это утилита, с помощью которой можно отследить путь запроса к серверу, а также проблемы, связанные с доступностью удалённого сервера. Утилита отправляет запрос узлу и последовательно опрашивает все маршрутизаторы на пути. Подробнее о работе утилиты и её установке читайте в статье Утилиты Traceroute и Tracert.

Если у вас кириллический домен

Кириллические домены необходимо вводить в формате Punycode. Для перевода домена в Punycode воспользуйтесь сервисом Whois. Введите имя вашего домена и нажмите Punycode-конвертация.- 1.

Нажмите Пуск или сочетание клавиш Win + R.

org/HowToStep”>

2. - 3.

В окне терминала введите нужную команду:

- ping —

ping имя_сайтаилиping IP_сервера,

- traceroute —

tracert имя_сайтаилиtracert IP_сервера.

- ping —

В поле поиска введите «cmd» и нажмите кнопку ОК.

- 1.

Запустите терминал. Для этого в поисковой строке введите слово «Терминал» или нажмите комбинацию клавиш Ctrl+Alt+T.

- 2.

В открывшемся окне терминала введите нужную команду:

- ping —

ping имя_сайтаилиping IP_сервера,

- traceroute —

traceroute имя_сайтаилиtraceroute IP_сервера.

- ping —

- 1.

Найдите в Spotlight утилиту Network Utility (Сетевая утилита) и запустите её.

- 2.

В открывшейся программе выберите нужную вкладку:

- ping — на вкладке «Ping» введите имя домена или IP-адрес и нажмите кнопку Ping:

- traceroute — на вкладке «Traceroute» введите имя домена или IP-адрес и нажмите кнопку Trace:

Готово, мы рассмотрели, как пользоваться командой ping и как запустить tracert.

Результатом работы каждой из этих команд будет несколько строк в окне терминала. Результат команды ping покажет количество переданных и потерянных пакетов при обмене с узлом, а также время приёма и передачи. Результатом traceroute будет трассировка маршрута к узлу.

Вы можете скопировать полученный результат или прислать скриншот с результатом исполнения в службу поддержки.

MTR — программа, которая сочетает функционал команд traceroute и ping в одном инструменте. MTR проверяет соединение между локальной системой и указанным узлом (IP или доменом). Программа отправляет запрос к узлу, как команда ping, и показывает маршрут пакета, как traceroute.

Диагностика сети WinMTR:

- 1. Скачайте дистрибутив WinMTR.

- 2.

Распакуйте архив и запустите программу от имени администратора:

- 3.

Нажмите Options, в настройках отключите галочку Resolve names. Нажмите OK:

org/HowToStep”>

4. - 5.

Когда число отправленных пакетов (колонка «Sent») будет более 200, нажмите Stop:

- 6.

Нажмите Export TEXT и сохраните результат работы программы:

В поле «Host» введите ваше доменное имя или IP-адрес. Нажмите Start:

Результат работы содержит:

- Hostname — IP-адрес или домен узла. Значение «No response from host» говорит о блокировке ICMP-пакетов в узле;

- Loss % — процент потерянных ответов от данного узла. Например, при «No response from host» процент потерь равен 100 — значит, маршрутизатор не ответил на ICMP-запрос;

- Sent — количество отправленных запросов узлу;

- Recv — количество полученных ответов от узла;

- Best — наименьшее время задержки, мс;

- Avrg — среднее время задержки, мс;

- Worst — наибольшее время задержки, мс;

- Last — время задержки последнего полученного пакета, мс.

На Linux утилита MTR установлена по умолчанию.

- 1.

Запустите терминал. Для этого в поисковой строке введите слово «Терминал» или нажмите комбинацию клавиш Ctrl+Alt+T.

- 2.

Если утилита MTR не установлена, введите команды:

- для Ubuntu/Debian:

sudo apt install mtr - для CentOS:

sudo yum install mtr - для Fedora:

sudo dnf install mtr

- для Ubuntu/Debian:

- 3.

Введите команду:

mtr -n -c 300 -r 123.123.123.123Где 123.123.123.123 — IP-адрес вашего сайта.

- 4.

Дождитесь окончания выполнения запроса. В окне терминала вы увидите результат работы утилиты MTR:

Результат работы содержит:

- HOST — IP-адрес или домен узла.

Значение «???» говорит о блокировке ICMP-пакетов в узле;

Значение «???» говорит о блокировке ICMP-пакетов в узле; - Loss% — процент потерянных ответов от данного узла. Например, при «???» процент потерь равен 100 — значит, маршрутизатор не ответил на ICMP-запрос;

- Snt — количество отправленных запросов узлу;

- Last — время задержки последнего полученного пакета, мс;

- Avg — среднее время задержки, мс;

- Best — наименьшее время задержки, мс;

- Wrst — наибольшее время задержки, мс;

- StDev — среднеквадратичное отклонение времени задержки, мс.

В MacOS MTR не установлена по умолчанию. Чтобы установить MTR вручную:

- 1.

Запустите терминал. Для этого нажмите Cmd + Пробел, в поисковой строке введите слово «Терминал» и нажмите Enter.

- 2.

Если у вас не установлен пакетный менеджер Brew, установите его командой:

ruby -e "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/master/install)" /dev/nullДля выполнения команды укажите пароль пользователя. При успешном результате появится уведомление с текстом «Installation successful!»

- 3.

Затем установите MTR командой:

brew install mtr - 4.

После установки запустите MTR:

sudo /usr/local/sbin/mtr yourdomain.comГде yourdomain.com — ваш домен. Для выполнения команды также потребуется ввести пароль пользователя.

- 5.

Подождите примерно 10 минут, пока MTR отправит около 300 пакетов и соберёт информацию о задержках и потерях.

В окне терминала вы увидите результат работы утилиты MTR:

В окне терминала вы увидите результат работы утилиты MTR:Результат должен содержать:

- Host — IP-адрес или домен узла. Значение «???» говорит о блокировке ICMP-пакетов в узле;

- Loss % — процент потерянных ответов от данного узла. Например, при «???» процент потерь равен 100 — значит, маршрутизатор не ответил на ICMP-запрос;

- Snt — количество отправленных запросов узлу;

- Last — время задержки последнего полученного пакета, мс;

- Avg — среднее время задержки, мс;

- Best — наименьшее время задержки, мс;

- Wrst — наибольшее время задержки, мс;

- StDev — среднеквадратичное отклонение времени задержки, мс.

Если вы обнаружили потери на промежуточных узлах, проблемы нет. Промежуточные маршрутизаторы могут не отвечать на ICMP-запросы, а просто пропускать дальше трафик. Если же потери обнаружены на конечном узле, отправьте результат работы программы в службу поддержки. В сообщении укажите ваш внешний IP-адрес. Узнать IP-адрес можно на сайте REG.RU.

В сообщении укажите ваш внешний IP-адрес. Узнать IP-адрес можно на сайте REG.RU.

Журналы сайтов расположены в корневой директории хостинга в папке logs. Логи хостинга можно просмотреть как через хостинг-панели управления, так и по FTP и SSH. Подробнее о том, что такое логи, зачем они нужны и как их читать мы описали в статье Логи сервера.

В панели управления хостингом

- 1. Войдите в панель управления хостингом.

- 2.

Перейдите в Менеджер файлов, а затем в директорию logs:

- 3.

Для просмотра журнала скачайте необходимый файл на локальный ПК. Для этого выделите строку с названием журнала и нажмите кнопку Скачать:

- org/HowToStep”>

1.

Войдите в панель управления хостингом.

- 2.

В разделе «Файлы» нажмите Диспетчер файлов:

- 3.

Кликните на папку logs:

- 4.

Для просмотра журнала скачайте необходимый файл на локальный ПК. Для этого выделите строку с названием журнала и нажмите кнопку Скачать:

- 1. Войдите в панель управления хостингом.

- 2.

Перейдите во вкладку «Файлы», а затем в директорию logs:

org/HowToStep”>

3.

Для просмотра журнала скачайте необходимый файл на локальный ПК. Для этого выделите строку с названием журнала и нажмите кнопку Скачать:

По FTP или SSH

Была ли эта статья полезной?

Да Нет

Пользователи, считающие этот материал полезным: 1 из 1Порты, используемые для подключений – Configuration Manager

- Чтение занимает 18 мин

В этой статье

Применяется к: Configuration Manager (текущая ветвь)

В этой статье перечислены сетевые порты, которые использует Диспетчер конфигурации. Некоторые подключения используют не настраиваемые порты, а некоторые поддерживают настраиваемые порты, которые вы указываете. Если вы используете любую технологию фильтрации портов, убедитесь, что необходимые порты доступны. Эти технологии фильтрации портов включают брандмауэры, маршрутизаторы, прокси-серверы или IPsec.

Некоторые подключения используют не настраиваемые порты, а некоторые поддерживают настраиваемые порты, которые вы указываете. Если вы используете любую технологию фильтрации портов, убедитесь, что необходимые порты доступны. Эти технологии фильтрации портов включают брандмауэры, маршрутизаторы, прокси-серверы или IPsec.

Примечание

Если вы поддерживаете интернет-клиентов с помощью SSL-бригирования, помимо требований к порту, вам также может потребоваться разрешить некоторым http-глаголам и заголовщикам пересекать брандмауэр.

Порты, которые можно настроить

Диспетчер конфигурации позволяет настроить порты для следующих типов связи:

Прокси-сервер регистрации указывают на точку регистрации

Системы от клиента к сайту, которые запускают IIS

Клиент в Интернет (в качестве параметров прокси-сервера)

Обновление программного обеспечения указывают на Интернет (в качестве параметров прокси-сервера)

Обновление программного обеспечения указывают на сервер WSUS

Сервер сайта на сервер базы данных сайта

Сервер сайта на сервер базы данных WSUS

Точки служб отчетности

Примечание

Вы настраивает порты для точки служб отчетности в SQL Server Reporting Services.

После этого диспетчер конфигурации использует эти порты во время связи с точкой служб отчетности. Обязательно просмотрите эти порты, определяющие сведения о фильтре IP для политик IPsec или для настройки брандмауэров.

После этого диспетчер конфигурации использует эти порты во время связи с точкой служб отчетности. Обязательно просмотрите эти порты, определяющие сведения о фильтре IP для политик IPsec или для настройки брандмауэров.

По умолчанию порт HTTP, используемый для системной связи между клиентом и сайтом, — порт 80 и 443 для HTTPS. Эти порты можно изменить во время установки или в свойствах сайта.

Неконфигурируемые порты

Диспетчер конфигурации не позволяет настраивать порты для следующих типов связи:

Сайт на сайт

Сервер сайта к системе сайта

Консоль Configuration Manager к поставщику SMS

Консоль Configuration Manager в Интернете

Подключение к облачным службам, таким как Microsoft Azure

Порты, используемые клиентами и системами сайтов

В следующих разделах подробно изучаются порты, используемые для связи в Configuration Manager. Стрелки в заголовке раздела показывают направление связи:

-->Указывает, что один компьютер запускает связь, а другой всегда отвечает<-->Указывает, что любой компьютер может начать связь

Точка синхронизации аналитики

--> активов Microsoft| Описание | UDP | TCP |

|---|---|---|

| HTTPS | — | 443 |

Точка синхронизации аналитики

--> активов SQL ServerКлиент

--> клиентПрокси-сервер wake-up также использует сообщения запроса эхо ICMP от одного клиента к другому клиенту. Клиенты используют это сообщение, чтобы подтвердить, не проснулся ли другой клиент в сети. ICMP иногда называют командами ping. У ICMP нет номера протокола UDP или TCP, поэтому он не указан в приведенной ниже таблице. Однако любые межсетевые брандмауэры на этих клиентских компьютерах или межсетевых устройствах в подсети должны разрешить трафик ICMP для успешного взаимодействия с прокси-серверами.

Клиенты используют это сообщение, чтобы подтвердить, не проснулся ли другой клиент в сети. ICMP иногда называют командами ping. У ICMP нет номера протокола UDP или TCP, поэтому он не указан в приведенной ниже таблице. Однако любые межсетевые брандмауэры на этих клиентских компьютерах или межсетевых устройствах в подсети должны разрешить трафик ICMP для успешного взаимодействия с прокси-серверами.

| Описание | UDP | TCP |

|---|---|---|

| Пробуждение по локальной сети | 9 Альтернативный порт Примечание 2 доступен | — |

| Прокси-сервер wake-up | Доступный альтернативный порт Примечание 2 25536 | — |

| Windows Трансляция кэша PE Peer | 8004 | — |

| Windows Скачивание кэша PE Peer | — | 8003 |

Дополнительные сведения см. в Windows КЭШ pe Peer.

Модуль политики службы регистрации сетевых устройств диспетчера конфигурации клиента

--> (NDES)| Описание | UDP | TCP |

|---|---|---|

| HTTP | 80 | |

| HTTPS | — | 443 |

Точка

--> распространения клиентских облаков| Описание | UDP | TCP |

|---|---|---|

| HTTPS | — | 443 |

Дополнительные сведения см. в пункте Порты и поток данных.

в пункте Порты и поток данных.

Шлюз

--> управления облачными клиентами (CMG)| Описание | UDP | TCP |

|---|---|---|

| HTTPS | — | 443 |

Дополнительные сведения см. в потоке данных CMG.

Точка

--> распределения клиентов, как стандартная, так и тяговаяПримечание

Используйте параметры клиента для настройки альтернативного порта для экспресс-обновлений. Дополнительные сведения см. в материалах Port, которые клиенты используютдля получения запросов на контент delta.

Точка

--> рассылки клиента, настроенная для многоуровневой, как стандартной, так и тянутой| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Протокол multicast | 63000-64000 | — |

Точка

--> рассылки клиента, настроенная для PXE, как стандартная, так и тяговая| Описание | UDP | TCP |

|---|---|---|

| DHCP | 67 и 68 | — |

| TFTP | 69 Примечание 4 | — |

| Уровень переговоров с информацией о загрузке (BINL) | 4011 | — |

Важно!

Если вы включаете брандмауэр на основе хост-сервера, убедитесь, что правила позволяют серверу отправлять и получать в этих портах. Когда вы включаете точку распространения для PXE, диспетчер конфигурации может включить входящие (получать) правила на Windows брандмауэра. Он не настраивает правила исходящие (отправки).

Когда вы включаете точку распространения для PXE, диспетчер конфигурации может включить входящие (получать) правила на Windows брандмауэра. Он не настраивает правила исходящие (отправки).

Точка

--> состояния “Клиентская отката”| Описание | UDP | TCP |

|---|---|---|

| HTTP | — | 80 Альтернативный порт Примечание 2 доступен |

Контроллер

--> домена клиентского глобального каталогаКлиент Configuration Manager не обращается к глобальному серверу каталогов, когда это компьютер workgroup или когда он настроен для общения только для Интернета.

| Описание | UDP | TCP |

|---|---|---|

| Глобальный каталог LDAP | — | 3268 |

Точка

--> управления клиентом| Описание | UDP | TCP |

|---|---|---|

| Уведомление клиента (сообщение по умолчанию перед отсевом в HTTP или HTTPS) | — | Доступный альтернативный порт Примечание 2 10123 |

| HTTP | — | 80 Альтернативный порт Примечание 2 доступен |

| HTTPS | — | 443 Альтернативный порт Примечание 2 |

Точка

--> обновления клиентского программного обеспеченияТочка

--> миграции состояния клиента| Описание | UDP | TCP |

|---|---|---|

| HTTP | — | 80 Альтернативный порт Примечание 2 доступен |

| HTTPS | — | 443 Альтернативный порт Примечание 2 |

| Блок сообщений сервера (SMB) | — | 445 |

Набор масштабов виртуальной машины

--> CMG-точки подключения CMGДиспетчер конфигурации использует эти подключения для создания канала CMG. Дополнительные сведения см. в потоке данных CMG.

Дополнительные сведения см. в потоке данных CMG.

| Описание | UDP | TCP |

|---|---|---|

| HTTPS (один VM) | — | 443 |

| HTTPS (два или более VMs) | — | 10124-10139 |

CmG-точка

--> подключения CMG классическая облачная службаДиспетчер конфигурации использует эти подключения для создания канала CMG. Дополнительные сведения см. в потоке данных CMG.

| Описание | UDP | TCP |

|---|---|---|

| TCP-TLS (предпочтительно) | — | 10140-10155 |

| HTTPS (откат с одним VM) | — | 443 |

| HTTPS (откат с двумя или более VMs) | — | 10124-10139 |

Точка управления точками подключения CMG

-->| Описание | UDP | TCP |

|---|---|---|

| HTTPS | — | 443 |

| HTTP | — | 80 |

Определенный порт зависит от конфигурации точки управления. Дополнительные сведения см. в потоке данных CMG.

Дополнительные сведения см. в потоке данных CMG.

Точка обновления точки подключения CMG

--> SoftwareКонкретный порт зависит от конфигурации точки обновления программного обеспечения.

| Описание | UDP | TCP |

|---|---|---|

| HTTPS | — | 443/8531 |

| HTTP | — | 80/8530 |

Дополнительные сведения см. в потоке данных CMG.

Клиент консоли Configuration Manager

-->| Описание | UDP | TCP |

|---|---|---|

| Remote Control (control) | — | 2701 |

| Удаленная помощь (RDP и RTC) | — | 3389 |

Консольный интернет Configuration Manager

-->| Описание | UDP | TCP |

|---|---|---|

| HTTP | — | 80 |

| HTTPS | — | 443 |

Консоль Configuration Manager использует доступ к Интернету для следующих действий:

- Загрузка обновлений программного обеспечения из Microsoft Update для пакетов развертывания.

- Элемент Обратной связи в ленте.

- Ссылки на документацию в консоли.

Точка служб консоли Configuration Manager

--> ReportingСервер консоли Configuration Manager

--> site| Описание | UDP | TCP |

|---|---|---|

| RPC (начальное подключение к WMI для поиска системы поставщика) | — | 135 |

Поставщик

--> SMS-сообщений консоли Configuration Manager| Описание | UDP | TCP |

|---|---|---|

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

| HTTPS | — | 443 *Примечание |

Примечание для службы администрирования

Любое устройство, вызывающее службу администрирования в поставщике SMS, использует порт HTTPS 443. Дополнительные сведения см. в дополнительных сведениях о службе администрирования?

Дополнительные сведения см. в дополнительных сведениях о службе администрирования?

Служба регистрации сетевых устройств диспетчера конфигурации (NDES) — точка регистрации

--> сертификатаТочка обслуживания хранилища

--> данных SQL ServerТочка распространения, как стандартная, так и точка

--> управления вытягиватьТочка рассылки передается точке управления в следующих сценариях:

Сообщить о состоянии предустановленного контента

Отчет об использовании сводных данных

Отчет о проверке контента

Чтобы сообщить о состоянии загрузки пакетов, только для точек тяги-распределения

Endpoint Protection

--> точеченый интернет| Описание | UDP | TCP |

|---|---|---|

| HTTP | — | 80 |

Endpoint Protection точка

--> SQL ServerТочка регистрации

--> прокси-точки регистрацииПункт регистрации

--> SQL ServerExchange Server Соедините

--> Exchange Online| Описание | UDP | TCP |

|---|---|---|

| Windows Удаленное управление https | — | 5986 |

Exchange Server Локальное подключение

--> Exchange Server| Описание | UDP | TCP |

|---|---|---|

| Windows Удаленное управление http | — | 5985 |

Прокси-точка

--> регистрации компьютера Mac| Описание | UDP | TCP |

|---|---|---|

| HTTPS | — | 443 |

Контроллер домена

--> точки управления| Описание | UDP | TCP |

|---|---|---|

| Протокол LDAP | 389 | 389 |

| Безопасность LDAP (LDAPS, для подписания и привязки) | 636 | 636 |

| Глобальный каталог LDAP | — | 3268 |

| Картограф конечной точки RPC | — | 135 |

| RPC | — | DYNAMIC Note 6 |

Сервер сайта точки

<--> управленияПримечание 5

| Описание | UDP | TCP |

|---|---|---|

| Картограф конечной точки RPC | — | 135 |

| RPC | — | DYNAMIC Note 6 |

| Блок сообщений сервера (SMB) | — | 445 |

Пункт управления

--> SQL ServerПрокси-точка

--> регистрации мобильных устройств| Описание | UDP | TCP |

|---|---|---|

| HTTPS | — | 443 |

Отчетные службы указывают

--> SQL ServerТочка подключения к

--> службе Azure (CMG)| Описание | UDP | TCP |

|---|---|---|

| HTTPS для развертывания службы CMG | — | 443 |

Дополнительные сведения см. в потоке данных CMG.

в потоке данных CMG.

Точка

<--> синхронизации ресурсов сервера сайта| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Клиент сервера

--> сайта| Описание | UDP | TCP |

|---|---|---|

| Пробуждение по локальной сети | 9 Альтернативный порт Примечание 2 доступен | — |

Точка

--> распространения облачного сервера сайта| Описание | UDP | TCP |

|---|---|---|

| HTTPS | — | 443 |

Дополнительные сведения см. в пункте Порты и поток данных.

Точка распределения

--> серверов сайта, как стандартная, так и тяговаяПримечание 5

| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Контроллер домена

--> сервера сайта| Описание | UDP | TCP |

|---|---|---|

| Протокол LDAP | 389 | 389 |

| Безопасность LDAP (LDAPS, для подписания и привязки) | 636 | 636 |

| Глобальный каталог LDAP | — | 3268 |

| Картограф конечной точки RPC | — | 135 |

| RPC | — | DYNAMIC Note 6 |

Точка

<--> регистрации сертификата сервера сайта| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Точка подключения

<--> CMG сервера сайта| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Точка сервера

<--> Endpoint Protection сайта| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Точка

<--> регистрации сервера сайта| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Прокси-точка

<--> регистрации сервера сайта| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Точка состояния

<--> состояния сервера сайтаПримечание 5

| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Интернет-сервер

--> сайтаОрган

<--> сертификации на сервере сайта (CA)Это сообщение используется при развертывании профилей сертификатов с помощью точки регистрации сертификата. Связь используется не для каждого сервера сайта в иерархии. Вместо этого он используется только для сервера сайта в верхней части иерархии.

Связь используется не для каждого сервера сайта в иерархии. Вместо этого он используется только для сервера сайта в верхней части иерархии.

| Описание | UDP | TCP |

|---|---|---|

| Картограф конечной точки RPC | 135 | 135 |

| RPC (DCOM) | — | DYNAMIC Note 6 |

Сервер сайта

--> Server, на который размещена удаленная библиотека контентаВы можете переместить библиотеку контента в другое хранилище, чтобы освободить место для жесткого диска на центральном администрировании или первичных серверах сайтов. Дополнительные сведения см. в материалах Configure a remote content library for the site server.

| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

Точка подключения

<--> службы сервера сайта| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Точка служб

<--> отчетности серверов сайтаПримечание 5

| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Сервер сайта

<--> сервера сайта| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

Сервер

--> сайта SQL ServerВо время установки сайта, который использует удаленный SQL Server для баз данных сайта, откройте следующие порты между сервером сайта и SQL Server:

| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Сервер сайта

--> SQL Server для WSUSПоставщик

--> SMS-сообщений на сервере сайта| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

| RPC | — | DYNAMIC Note 6 |

Точка обновления

<--> программного обеспечения сервера сайтаПримечание 5

Точка

<--> миграции состояния сервера сайтаПримечание 5

| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

| Картограф конечной точки RPC | 135 | 135 |

Поставщик

--> SMS SQL ServerИнтернет точки обновления

--> программного обеспеченияТочка обновления

--> программного обеспечения upstream WSUS server-->SQL Server SQL ServerРепликация межсемитных баз данных требует, чтобы SQL Server на одном сайте напрямую взаимодействовать с SQL Server на родительском или детском сайте.

Совет

Диспетчеру конфигурации не требуется SQL Server Браузер, использующий порт UDP 1434.

Точка миграции

--> SQL ServerЗаметки для портов, используемых клиентами и системами сайтов

Примечание 1. Порт прокси-сервера

Этот порт нельзя настроить, но его можно перенастроить через настроенный прокси-сервер.

Примечание 2. Доступны альтернативные порты

Для этого значения можно определить альтернативный порт в диспетчере конфигурации. Если вы определяете настраиваемый порт, используйте этот настраиваемый порт в информации о фильтре IP для политик IPsec или настройте брандмауэры.

Примечание 3. Windows Server Update Services (WSUS)

С Windows Server 2012 по умолчанию WSUS использует порт 8530 для HTTP и порт 8531 для HTTPS.

После установки можно изменить порт. Не нужно использовать один и тот же номер порта во всей иерархии сайтов.

Если порт HTTP 80, то порт HTTPS должен быть 443.

Если порт HTTP является чем-либо другим, порт HTTPS должен быть 1 или выше, например, 8530 и 8531.

Примечание

При настройке точки обновления программного обеспечения для использования HTTPS порт HTTP также должен быть открыт. Unencrypted data, such as the EULA for specific updates, uses the HTTP port.

Сервер сайта делает подключение к серверу SQL Server размещению SUSDB, когда вы включаете следующие параметры очистки WSUS:

- Добавление не кластерных индексов в базу данных WSUS для повышения производительности очистки WSUS

- Удаление устаревших обновлений из базы данных WSUS

Если вы измените SQL Server по умолчанию в альтернативный порт с диспетчер конфигурации SQL Server, убедитесь, что сервер сайта может подключаться с помощью определенного порта. Диспетчер конфигурации не поддерживает динамические порты. По умолчанию SQL Server экземпляры используют динамические порты для подключения к базе данных. При использовании имени экземпляра вручную настройте статический порт.

При использовании имени экземпляра вручную настройте статический порт.

Примечание 4. Тривиальная FTP (TFTP) Daemon

Тривиальная служба системы FTP (TFTP) Daemon не требует имени пользователя или пароля и является неотъемлемой частью служб Windows развертывания (WDS). Тривиальная служба FTP Daemon реализует поддержку протокола TFTP, определенного следующими RFCs:

RFC 1350: TFTP

RFC 2347: расширение параметра

RFC 2348: параметр размера блока

RFC 2349: интервал времени и параметры размера передачи

TFTP предназначен для поддержки среды загрузки без дисков. TFTP Daemons прослушивает порт UDP 69, но отвечает из динамически выделенного высокого порта. Если включить этот порт, служба TFTP может получать входящие запросы TFTP, но выбранный сервер не может отвечать на эти запросы. Нельзя включить выбранный сервер для ответа на входящие запросы TFTP, если не настроить TFTP-сервер для ответа из порта 69.

Точка распространения с поддержкой PXE и клиент в Windows pe выбирают динамически выделенные высокие порты для переносов TFTP. Эти порты определяются Корпорацией Майкрософт в период с 49152 по 65535 год. Дополнительные сведения см. в обзоре службы и требования к сетевому порту для Windows.

Однако во время фактического загрузки PXE сеть на устройстве выбирает динамически выделенный высокий порт, который используется во время передачи TFTP. Сетовая карта на устройстве не привязана к динамически выделенным высоким портам, определенным Корпорацией Майкрософт. Он связан только с портами, определенными в RFC 1350. Этот порт может быть от 0 до 65535. Дополнительные сведения о том, какие динамически выделенные высокие порты используется сетевой картой, обратитесь к производителю оборудования устройства.

Примечание 5. Связь между сервером сайта и системами сайтов

По умолчанию связь между сервером сайта и системами сайтов является двухнаправленной. Сервер сайта запускает связь для настройки системы сайта, а затем большинство систем сайтов подключаются к серверу сайта для отправки сведений о состоянии. Точки и точки рассылки отчетов не отправляют сведения о состоянии. Если после установки системы сайта на сервере сайта необходимо инициировать подключение к этой системе сайта, система сайта не начнет связь с сервером сайта. Вместо этого сервер сайта запускает связь. Он использует учетную запись установки системы сайта для проверки подлинности на системном сервере сайта.

Точки и точки рассылки отчетов не отправляют сведения о состоянии. Если после установки системы сайта на сервере сайта необходимо инициировать подключение к этой системе сайта, система сайта не начнет связь с сервером сайта. Вместо этого сервер сайта запускает связь. Он использует учетную запись установки системы сайта для проверки подлинности на системном сервере сайта.

Примечание 6. Динамические порты

Динамические порты используют диапазон номеров портов, определенных версией ОС. Эти порты также называются эфемерные порты. Дополнительные сведения о диапазонах портов по умолчанию см. в обзоре службы и требованиях к сетевому порту для Windows.

Другие порты

В следующих разделах приводится больше сведений о портах, которые использует диспетчер конфигурации.

Клиент для серверных акций

Клиенты используют блок сообщений сервера (SMB) при подключении к акциям UNC. Например:

Ручная установка клиента, которая указывает CCMSetup.

exe/источник: свойство командной строки

exe/источник: свойство командной строкиEndpoint Protection, скачав файлы определений с пути UNC

| Описание | UDP | TCP |

|---|---|---|

| Блок сообщений сервера (SMB) | — | 445 |

Подключение к SQL Server

Для связи с SQL Server базы данных и для межсезной репликации можно использовать порт по умолчанию SQL Server или указать настраиваемые порты:

Использование межсемитных коммуникаций:

SQL Server Service Broker, который по умолчанию портит TCP 4022.

SQL Server службы, которая по умолчанию портит TCP 1433.

Intrasite communication between the SQL Server database engine and various Configuration Manager site system roles defaults to port TCP 1433.

Диспетчер конфигурации использует те же порты и протоколы для связи с каждой репликой группы SQL Server Always On availability, которая содержит базу данных сайта, как если бы реплика была автономным SQL Server экземпляром.

При использовании Azure и базы данных сайтов за внутренним или внешним балансирем нагрузки настройте следующие компоненты:

- Исключения брандмауэра для каждой реплики

- Правила балансировки нагрузки

Настройка следующих портов:

- SQL TCP: TCP 1433

- SQL Server Брокер службы: TCP 4022

- Блок сообщений сервера (SMB): TCP 445

- Картограф конечной точки RPC: TCP 135

Предупреждение

Диспетчер конфигурации не поддерживает динамические порты. По умолчанию SQL Server экземпляры используют динамические порты для подключения к базе данных. При использовании именного экземпляра вручную настройте статичный порт для внутрисетейной связи.

Следующие роли системы сайта напрямую взаимодействуют с SQL Server базой данных:

Роль точки регистрации сертификата

Роль точки регистрации

Точка управления

Сервер сайта

Точка служб отчетности

Поставщик SMS

-->SQL Server SQL Server

Если SQL Server содержит базу данных с более чем одного сайта, каждая база данных должна использовать отдельный экземпляр SQL Server. Настройте каждый экземпляр уникальным набором портов.

Настройте каждый экземпляр уникальным набором портов.

Если вы включаете брандмауэр на основе хост-SQL Server, настройте его, чтобы разрешить правильные порты. Также настройте сетевые брандмауэры между компьютерами, которые взаимодействуют с SQL Server.

Пример настройки SQL Server для использования определенного порта см. в примере Настройка сервера для прослушивания в определенном порте TCP.

Обнаружение и публикация

Диспетчер конфигурации использует следующие порты для обнаружения и публикации сведений о сайте:

- Протокол доступа к легкому каталогу (LDAP): 389

- Безопасный LDAP (LDAPS, для подписания и привязки): 636

- Глобальный каталог LDAP: 3268

- Картограф конечной точки RPC: 135

- RPC: динамически выделенные высокоскоростные порты TCP

- TCP: 1024: 5000

- TCP: 49152: 65535

Внешние подключения, сделанные диспетчером конфигурации

Локально клиенты Configuration Manager или системы веб-сайтов могут сделать следующие внешние подключения:

Требования к установке систем сайтов, поддерживают интернет-клиентов

Примечание

Этот раздел применяется только к управлению клиентом на основе Интернета (IBCM). Он не применяется к шлюзу управления облаками. Дополнительные сведения см. в сайте Управление клиентами в Интернете.

Он не применяется к шлюзу управления облаками. Дополнительные сведения см. в сайте Управление клиентами в Интернете.

Точки управления на основе Интернета, точки распространения, поддерживают интернет-клиентов, пункт обновления программного обеспечения и пункт состояния отката используют следующие порты для установки и ремонта:

Система сайта сервера сайта сайта: картограф конечной точки

-->RPC с помощью порта UDP и TCP 135Система сайта

-->сервера сайта сайта: динамические порты TCP RPCСистема сайта

<-->сервера сайта: блоки сообщений сервера (SMB) с помощью TCP-порта 445

Установки приложений и пакетов в точках распространения требуют следующих портов RPC:

Точка распределения серверов сайта: картограф конечной точки

-->RPC с помощью порта UDP и TCP 135Точка распределения

-->серверов сайта: динамические порты TCP RPC

Используйте IPsec, чтобы обеспечить безопасность трафика между сервером сайта и системами сайтов. Если необходимо ограничить динамические порты, используемые с RPC, можно использовать средство конфигурации Microsoft RPC (rpccfg.exe). С помощью этого средства можно настроить ограниченный диапазон портов для этих пакетов RPC. Дополнительные сведения см. в справке О настройке RPC для использования определенных портов и о том, как защитить эти порты с помощью IPsec.

Если необходимо ограничить динамические порты, используемые с RPC, можно использовать средство конфигурации Microsoft RPC (rpccfg.exe). С помощью этого средства можно настроить ограниченный диапазон портов для этих пакетов RPC. Дополнительные сведения см. в справке О настройке RPC для использования определенных портов и о том, как защитить эти порты с помощью IPsec.

Важно!

Перед установкой этих систем сайта убедитесь, что служба удаленного реестра работает на сервере системы сайта и что вы указали учетную запись установки системы сайта, если система сайта находится в другом лесу Active Directory без отношения доверия. Например, служба удаленного реестра используется на серверах с системами сайтов, такими как точки распространения (как тяговые, так и стандартные) и удаленные SQL Серверы.

Порты, используемые при установке клиента Configuration Manager

Порты, которые использует Диспетчер конфигурации во время установки клиента, зависят от метода развертывания:

Список портов для каждого метода развертывания клиента см.

в перечне портов, используемых во время развертывания клиента Configuration Manager.

в перечне портов, используемых во время развертывания клиента Configuration Manager.Дополнительные сведения о настройке брандмауэра Windows клиента для установки клиента и после установки связи см. в Windows брандмауэра и параметров порта для клиентов

Порты, используемые при миграции

Сервер сайта, который выполняет миграцию, использует несколько портов для подключения к применимым сайтам в иерархии источника. Дополнительные сведения см. в дополнительных сведениях, необходимых конфигурациях для миграции.

Порты, используемые Windows Server

В следующей таблице перечислены некоторые ключевые порты, используемые Windows Server.

| Описание | UDP | TCP |

|---|---|---|

| DNS | 53 | 53 |

| DHCP | 67 и 68 | — |

| Разрешение имен NetBIOS | 137 | — |

| Служба datagram NetBIOS | 138 | — |

| Служба сеансов NetBIOS | — | 139 |

| Проверка подлинности Kerberos | — | 88 |

Дополнительные сведения см. в следующих статьях:

в следующих статьях:

Схема

На следующей схеме показаны связи между основными компонентами, которые находятся на типичном сайте Configuration Manager. В настоящее время он не включает все подключения.

Дальнейшие действия

Поддержка прокси-сервера

Требования к доступу к Интернету

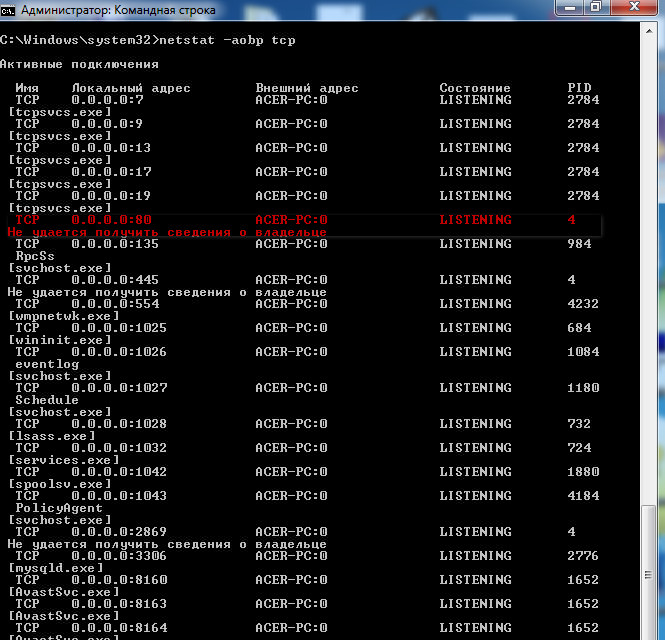

Как определить какая программа занимает порт 80

Как определить, что занимает 80 порт

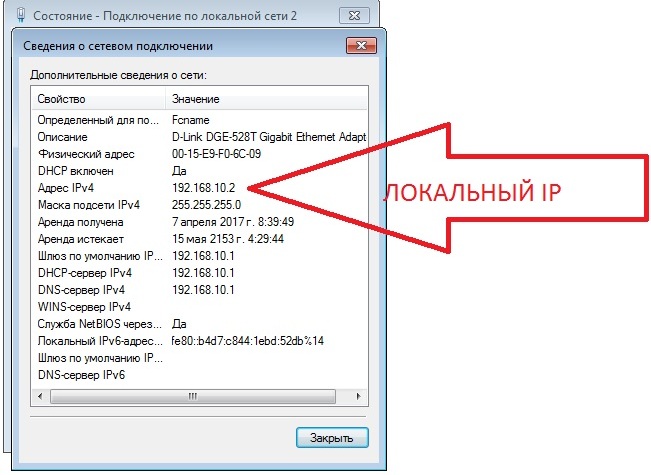

Многие о том, что порт 80 занят, узнают, при загрузке и установке на ПК программ, необходимых, например, для веб-разработки. К таким относятся OpenServer или Apashe. Для полноценной работы этих сервисов нужны свободные порты 80 или 443.

Какая программа заняла порт 80 в Windows 10

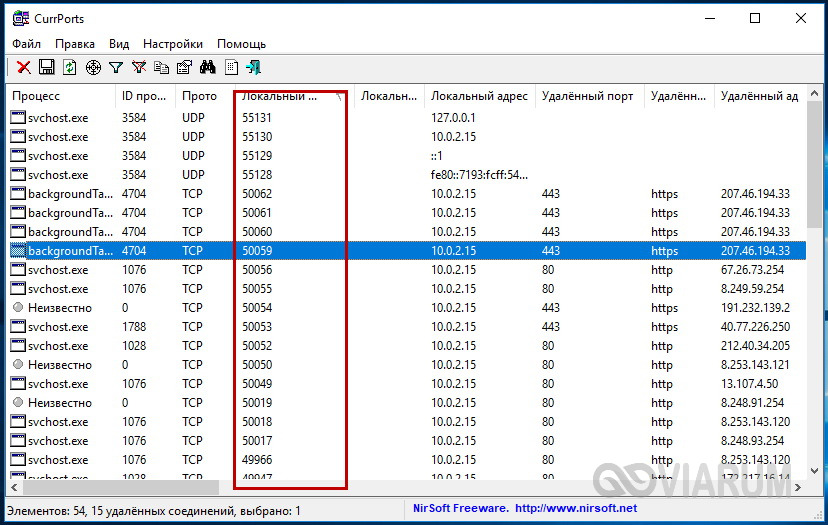

Используем для распознавания программы утилиту CurrPorts (https://www.nirsoft.net/utils/cports.html).

Или запускаем под Админом командную строку следующего содержания:

Такая команда на дисплее выведет буквенно-цифровой набор:

В этой строке последняя цифра показывает программу, занявшую ресурс, по ней находим идентификатор процессора, запустив диспетчер задач.

Показатель PID иногда отличается, поскольку рассматриваемым портом используется много программ. Чаще он занимается процессом System или Skype, если стоит значение PID4.

Освобождаем 80-й порт

Для этого переходим к Панели управления, далее — к разделу Программ и компонентов. В меню в левой стороне открывшегося окна, выбираем пункт, где можно включать или отключать компоненты операционной системы. Теперь находим в выпавшем перечне «Службы IIS», снимаем проставленные отметки:

На мониторе появится сообщение с вопросом об отключении служб. Соглашаемся, нажав кнопку «ДА».

Остается выполнить перезагрузку ПК, и порт освободится.

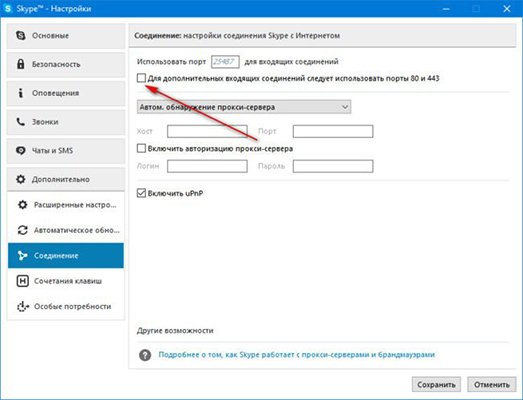

Если «виновник» – Skype, поступаем следующим образом. Переходим к инструментарию, выбираем «Настройки» — «Соединения», снимаем галочку в пункте

Сохраняемся. Если ресурс по-прежнему остается занятым, снова повторяем процедуру, потому что не всегда первая попытка бывает удачной.

Порт 80 занят другой программой

Иногда возникают и такие ситуации. Тогда придется внести изменения в параметры настроек этих утилит или выполнить отключение служб.

Тогда придется внести изменения в параметры настроек этих утилит или выполнить отключение служб.

Например, какие порты заняты системой по протоколу http, увидеть получится в реестре. Нужно только открыть редактор, а для перехода использовать путь:

Если попытки оказались тщетны, тогда снова перейдите к редактору с помощью указанного пути, вместо Start поставьте «0» или «4». Либо в этом же реестре создайте новый параметр по типу Dword, обозначив его, как NoRun, и проставьте в ячейке цифру «1». Кавычки не использовать.

В результате появится следующее сообщение.

Это значит, что работа выполнена успешно.

Почитать как установить программу Twonky Server на компьютер.

Как узнать, какой компонент использует TCP-порт 80

Как узнать с помощью командной строки, какой именно компонент использует TCP-порт 80 в Linux-системах?

Чтобы найти компонент, использующий TCP- или UDP-порт 80 в операционных системах Linux, можно выполнить одну из следующих команд:

- netstat — инструмент командной строки, отображающий сетевые подключения, таблицы маршрутизации и ряд статистических сведений сетевых интерфейсов.

- fuser — инструмент командной строки, идентифицирующий процессы, которые используют файлы или сокеты.

- lsof — инструмент командной строки, выводящий список открытых файлов в системе Linux/UNIX и выводящий список всех открытых файлов и процессов, которые открыли указанные выше файлы.

- /proc/$pid/ file system — в ОС Linux каталог /proc содержит каталог для каждого запущенного процесса (включая процессы ядра) в /proc/PID. Такой каталог содержит сведения об этом процессе, в частности, имя процесса, открывшего порт.

Определение компонента, использующего порт 80, с помощью netstat

Откройте терминал и введите следующую команду от имени суперпользователя: netstat command find out what is using port 80 Выполните следующую команду: # netstat -tulpn | grep :80 ИЛИ такую команду: # netstat -tulpn | grep –color :80

Пример вывода данных:

tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN 1215/nginxГде

- 0 0.0.0.0:80 – Source IP:Port

- 1215/nginx – PID/Process name

TCP-порт 80 открыт и используется веб-сервером Nginx. Чтобы получить подробные сведения о Nginx, выполните следующие команды: whatis nginx whereis nginx

Чтобы получить подробные сведения о Nginx, выполните следующие команды: whatis nginx whereis nginx

Примечание. Возможно, потребуется установить команды lsof и fuser.

Определение компонента, использующего порт 80, с помощью /proc/$pid/exec file

Сначала необходимо найти PID процесса, открывшего TCP-порт 90. Введите: # fuser 80/tcp

Пример вывода данных:

80/tcp: 12161 21776 25250 25393И, наконец, следует выяснить имя процесса, связанного с PID#3813. Введите: # ls -l /proc/12161/exe

Пример вывода данных:

lrwxrwxrwx. 1 root root 0 Aug 9 13:28 /proc/12161/exe -> /usr/sbin/lighttpdДополнительные сведения о lighttpd: man lighttpd whatis lighttpd

whereis lighttpd

Пример вывода данных:

lighttpd (8) – a fast, secure and flexible web server lighttpd: /usr/sbin/lighttpd /usr/lib64/lighttpd /usr/share/man/man8/lighttpd.8.gzПолучить намного более подробные сведения о lighttpd можно с помощью менеджера пакетов: # rpm -qa | grep lighttpd

Пример вывода данных:

lighttpd-1. 4.32-1.el6.x86_64

4.32-1.el6.x86_64Чтобы получить подробные сведения о пакете lighttpd-1.4.32-1.el6.x86_64, введите: # yum info lighttpd-1.4.32-1.el6.x86_64

Пример вывода данных:

Loaded plugins: auto-update-debuginfo, protectbase, rhnplugin, security This system is receiving updates from RHN Classic or RHN Satellite. 0 packages excluded due to repository protections Installed Packages Name : lighttpd Arch : x86_64 Version : 1.4.32 Release : 1.el6 Size : 664 k Repo : installed Summary : A web server more optimized for speed-critical environments. URL : http://lighttpd.net/ License : Revised BSD Description : It is a secure and fast web server a very low memory footprint compared : to other webservers and takes care of cpu-load.ИЛИ выполните команду rpm: # rpm -qi lighttpd

Пример вывода данных:

Name : lighttpd Relocations: (not relocatable) Version : 1.4.32 Vendor: nixCraft Release : 1.el6 Build Date: Sun 03 Feb 2013 03:22:08 AM CST Install Date: Mon 04 Feb 2013 04:44:26 AM CST Build Host: rhel6. nixcraft.net.in Group : System Environment/Daemons Source RPM: lighttpd-1.4.32-1.el6.src.rpm Size : 680402 License: Revised BSD Signature : (none) URL : http://lighttpd.net/ Summary : A web server more optimized for speed-critical environments. Description : It is a secure and fast web server a very low memory footprint compared to other webservers and takes care of cpu-load.

nixcraft.net.in Group : System Environment/Daemons Source RPM: lighttpd-1.4.32-1.el6.src.rpm Size : 680402 License: Revised BSD Signature : (none) URL : http://lighttpd.net/ Summary : A web server more optimized for speed-critical environments. Description : It is a secure and fast web server a very low memory footprint compared to other webservers and takes care of cpu-load.Пользователи Debian/Ubuntu Linux могут выполнить следующие команды: # dpkg –list | grep lighttpd # apt-cache search lighttpd

# apt-cache show lighttpd

Пример вывода данных для последней команды:

Package: lighttpd Priority: optional Section: universe/web Installed-Size: 841 Maintainer: Ubuntu Developers Original-Maintainer: Debian lighttpd maintainers Architecture: amd64 Version: 1.4.28-2ubuntu4 Provides: httpd, httpd-cgi Depends: libattr1 (>= 1:2.4.46-5), libbz2-1.0, libc6 (>= 2.4), libgamin0 | libfam0, libldap-2.4-2 (>= 2.4.7), libpcre3 (>= 8.10), libssl1.0.0 (>= 1.0.0), zlib1g (>= 1:1. 1.4), lsb-base (>= 3.2-14), mime-support, libterm-readline-perl-perl Recommends: spawn-fcgi Suggests: openssl, rrdtool, apache2-utils, ufw Conflicts: cherokee (

1.4), lsb-base (>= 3.2-14), mime-support, libterm-readline-perl-perl Recommends: spawn-fcgi Suggests: openssl, rrdtool, apache2-utils, ufw Conflicts: cherokee (Как определить, каким процессом занят порт TCP/IP в Windows

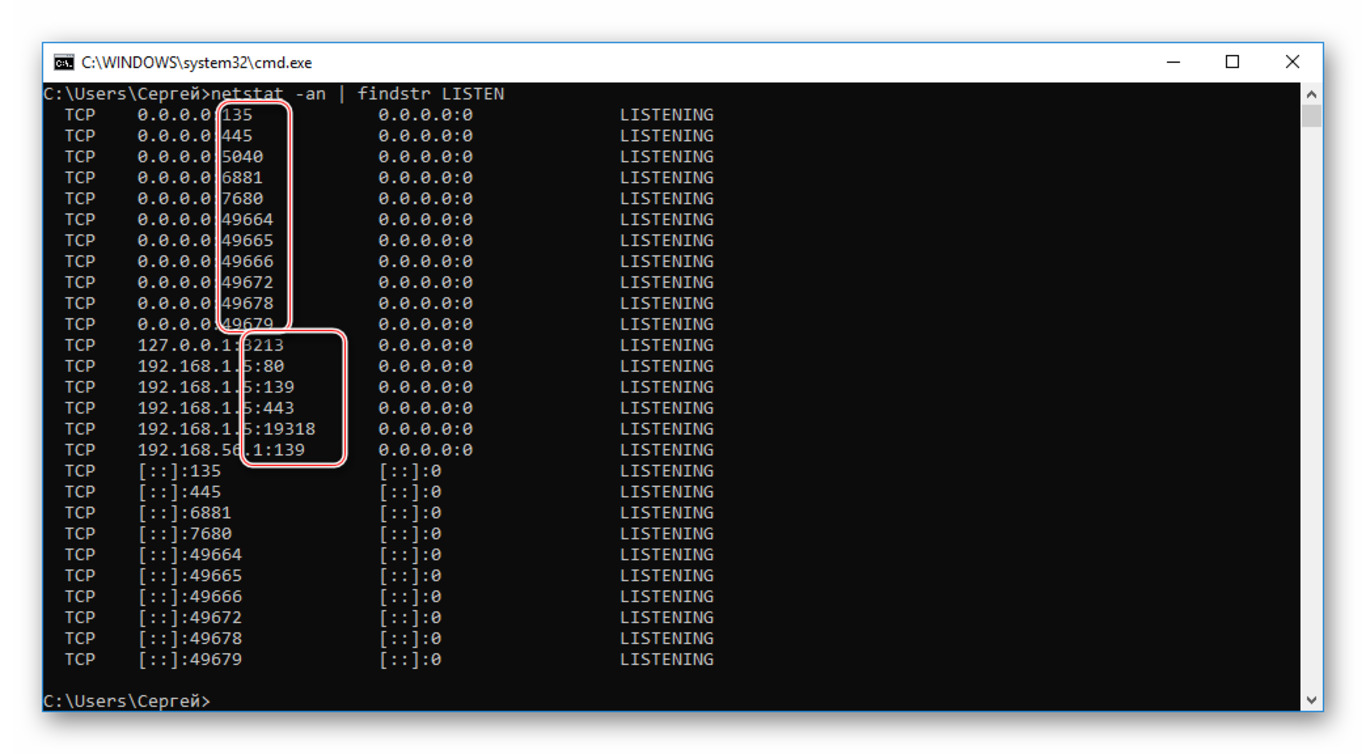

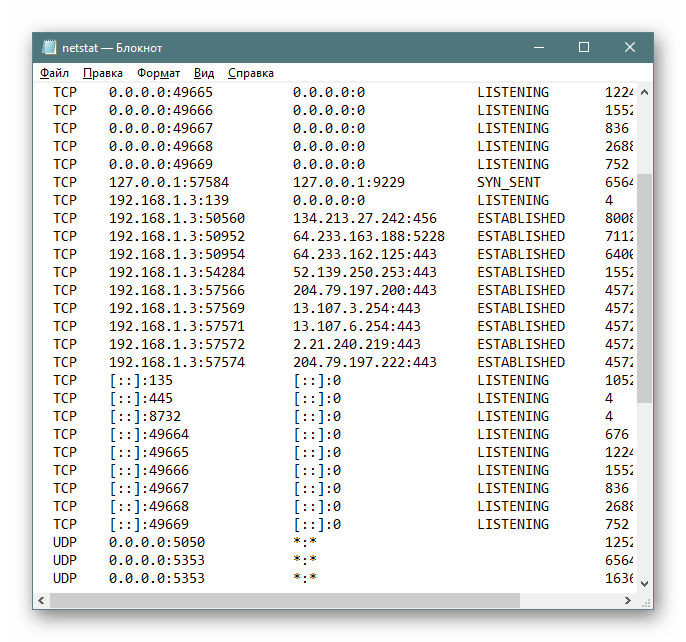

| ||

| Когда приложению требуется доступ к сети, оно использует порт TCP/IP. Занятый порт, естественно, недоступен для других программ. Как же узнать, какой процесс занимает порт, если его необходимо освободить для других целей?Существуют разные способы решения этой задачи. Мы расскажем о двух: с помощью командной строки и Диспетчера задач (Task Manager) либо с использованием прекрасного бесплатного приложения с полным набором нужных функций. Способ 1: командная строка и Диспетчер задач Для начала нужно с помощью командной строки узнать, какие порты используются в данный момент. При этом для каждого порта указывается идентификатор процесса, которым он занят. С помощью этого идентификатора можно затем выяснить, что за приложение использует нужный порт.Откройте командную строку (желательно от имени администратора, чтобы увидеть все процессы) и введите следующую команду: netstat -aon | more Справа показаны PID – идентификаторы процессов (на скриншоте ниже они выделены белым). Найдите нужный вам порт и посмотрите, с каким идентификатором он связан. Например, на нашем скриншоте адрес 0.0.0.0:80, т. е. порт 80, связан с процессом 4708.Теперь просто откройте Диспетчер задач и найдите в списке нужный ИД процесса. Возможно, для этого придется использовать опцию «Отображать процессы всех пользователей» (Show Processes for All Users). Определив нужный процесс, можно его завершить (End Process), открыть расположение файла (Open File Location) или перейти к службам (Go to Service(s)). С помощью этого идентификатора можно затем выяснить, что за приложение использует нужный порт.Откройте командную строку (желательно от имени администратора, чтобы увидеть все процессы) и введите следующую команду: netstat -aon | more Справа показаны PID – идентификаторы процессов (на скриншоте ниже они выделены белым). Найдите нужный вам порт и посмотрите, с каким идентификатором он связан. Например, на нашем скриншоте адрес 0.0.0.0:80, т. е. порт 80, связан с процессом 4708.Теперь просто откройте Диспетчер задач и найдите в списке нужный ИД процесса. Возможно, для этого придется использовать опцию «Отображать процессы всех пользователей» (Show Processes for All Users). Определив нужный процесс, можно его завершить (End Process), открыть расположение файла (Open File Location) или перейти к службам (Go to Service(s)).Способ 2: утилита CurrPorts Если вы не любитель командной строки и предпочли бы выяснить всю нужную информацию с помощью одной программы, рекомендуем прекрасную бесплатную утилиту CurrPorts от NirSoft – одного из наших любимых разработчиков свободного ПО. Просто запустите программу – и увидите все необходимые данные: процессы с полными адресами соответствующих файлов, занятые ими локальные и удаленные порты.Можно дважды щелкнуть на любом пункте, чтобы посмотреть подробные сведения.С помощью CurrPorts также можно завершить процесс, не заглядывая ради этого в Диспетчер задач. Просто запустите программу – и увидите все необходимые данные: процессы с полными адресами соответствующих файлов, занятые ими локальные и удаленные порты.Можно дважды щелкнуть на любом пункте, чтобы посмотреть подробные сведения.С помощью CurrPorts также можно завершить процесс, не заглядывая ради этого в Диспетчер задач.Скачать CurrPorts можно с сайта nirsoft.net. Автор: Lowell Heddings Перевод SVET Оцените статью: Голосов 4 |

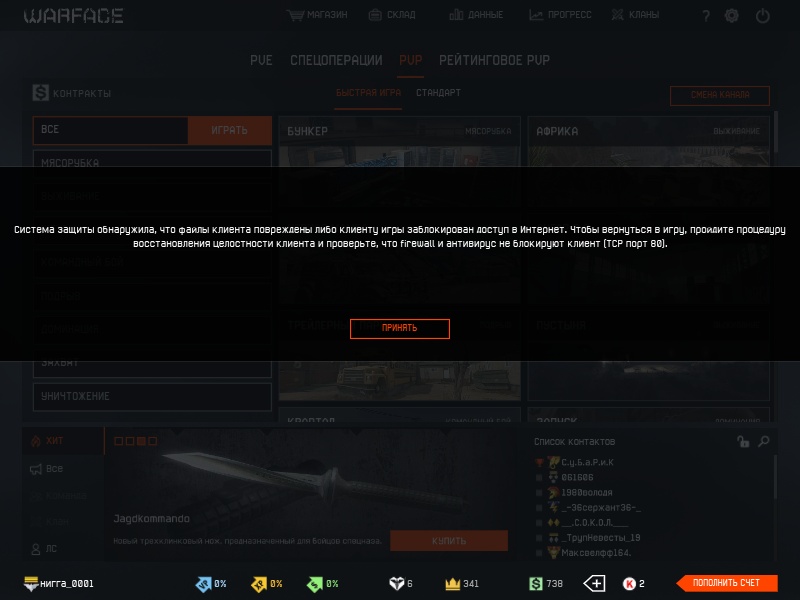

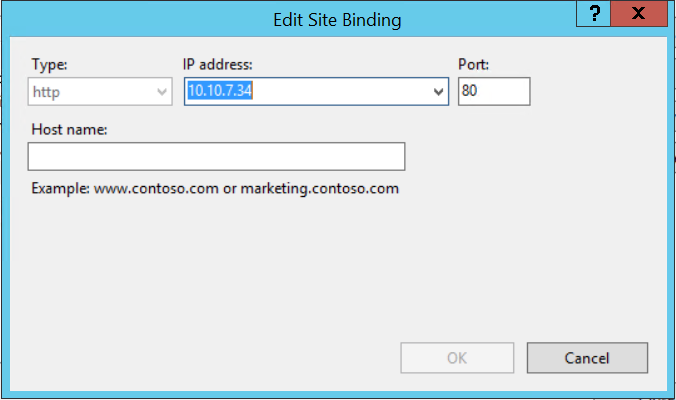

Как проверить и определить, какое приложение открывает порты 80 и 443 в ОС Windows.

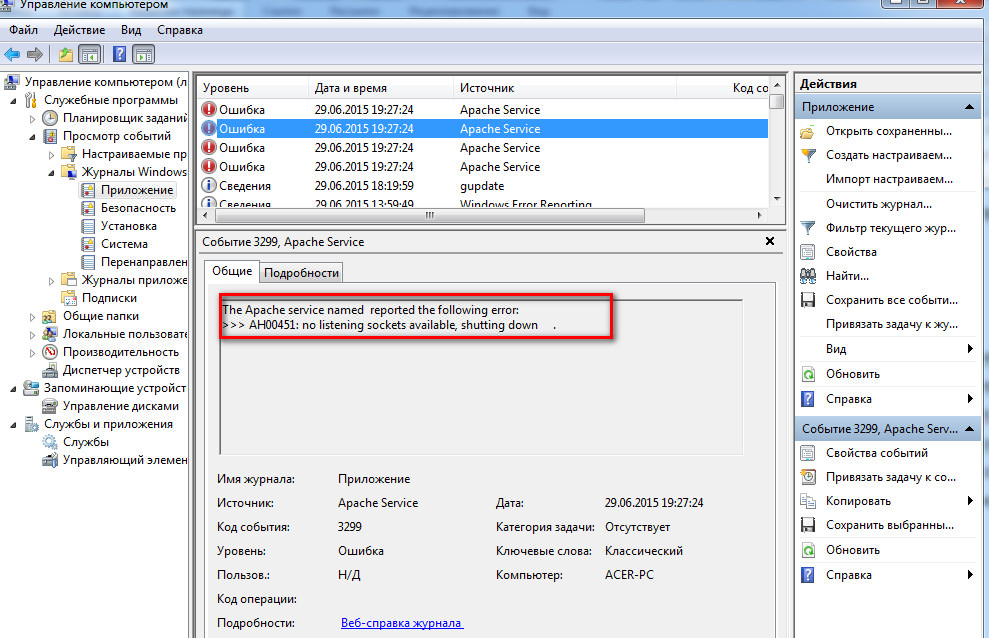

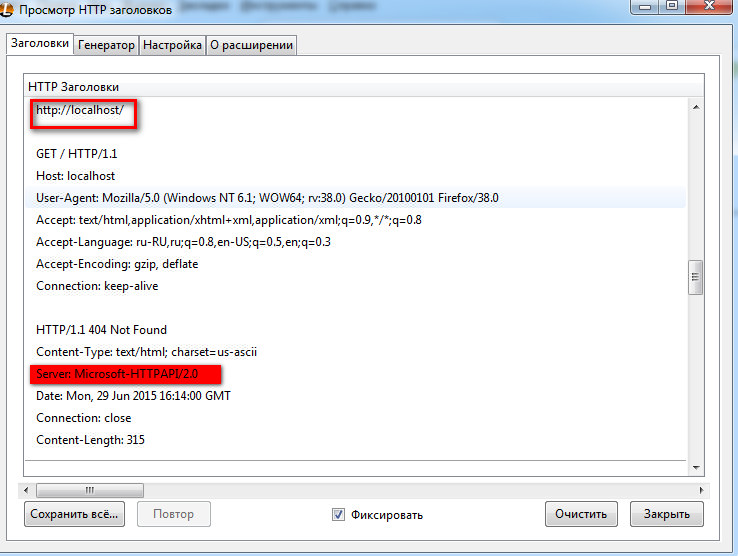

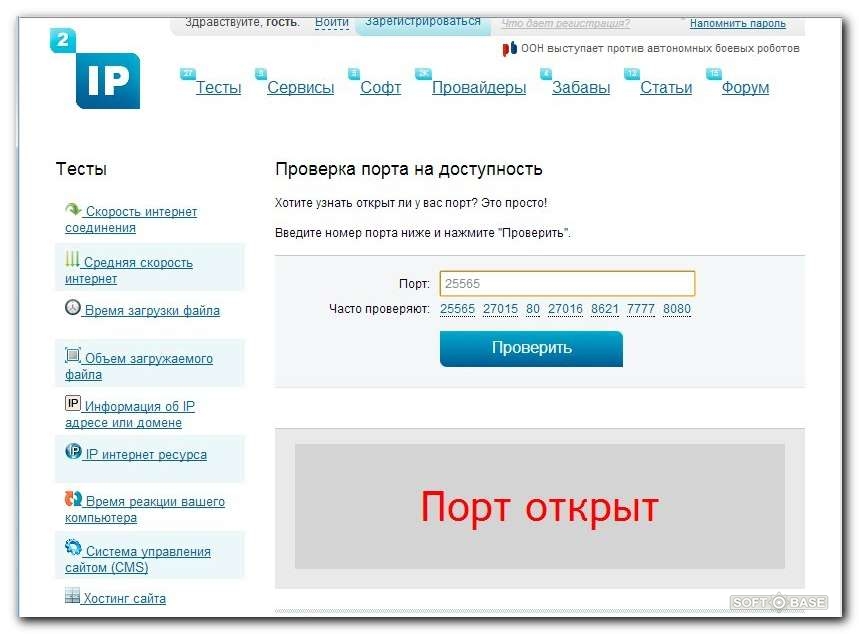

После установки веб-сервера Apache HTTPD или веб-сервера Microsoft IIS Internet Information Services, или любого другого программного приложения или услуги,которые требуют открытия и прослушивания порта 80 (HTTP) или порта 443 (HTTPS SSL), то будет сюрпризом , если какие-то другие приложения или процессы используют и заняли порт 80 и / или 443. Прежде веб-сервер был запущен в системе Windows, так что же за процессы, которые используют порт 80 или 443 в системе?

Например, после установки веб-сервера Apache, используя XAMPP , появляется следующее сообщение об ошибке: (OS 10048) Обычно разрешается только одно использование адреса сокета (протокол / сетевой адрес / порт). : Make_sock: не смог установить привязку к адресу 0.0.0.0:80 не доступны розетки прослушивания, закрытие.

: Make_sock: не смог установить привязку к адресу 0.0.0.0:80 не доступны розетки прослушивания, закрытие.

Вот несколько встроенных команд и как руководство, которое поможет пользователям узнать и определить, какие приложения или процессы уже используют открытые порты 80 или 443 в операционной системе Winodws, таких как Windows Vista, Windows XP, Windows 7, Windows Server 2003 и 2008.

1.Откройте окно командной строки, наберите в окне Выполнить команду Cmd или Начать поиск и нажмите клавишу Enter. 2. Введите следующую команду NetStat:netstat -o -n -a | findstr 0.0:80или

или простоnetstat –aon

Примечание: последняя команда выведет список всех соединений, которые слушают, установлены, запускают, закрывают порты , поэтому список можно продолжать долго, и пользователю придёться вручную искать строки, которые имеют связи, происходящие или предназначенные для 1270.0.1:80 / 443 или 0.0.0.0.80/443. 3.Следующая строка (и) должны вернуть результаты:TCP 0.0.0.0:80 0. 0.0.0:0 LISTENING 8704

0.0.0:0 LISTENING 8704

telnet localhost 443

Если соединение Telnet открывается, как правило в приложении, которое открывает порт,то оно будет показано ниже, и поможет пользователю определить, какой процесс на самом деле прослушывает порт.Совет: команды выше, могут быть использованы для идентификации и проверки, какие процессы используют также любые другие порты, такие как 7 (Echo), 21 (FTP), 23 (Telnet), 25 (SMTP), 53 (DNS), 70 ( Gopher), 79 (Finger), 107 (RTelnet), 110 (POP3), 119 (NNTP), 139 (NetBIOS), 143 (IMAP), 194 (IRC), 3128, 8080, 10000 и т. д.

д.

P.P.S. Если у Вас есть вопросы, желание прокомментировать или поделиться опытом, напишите, пожалуйста, в комментариях ниже.

Что делать если порт 80 занят процессом SYSTEM

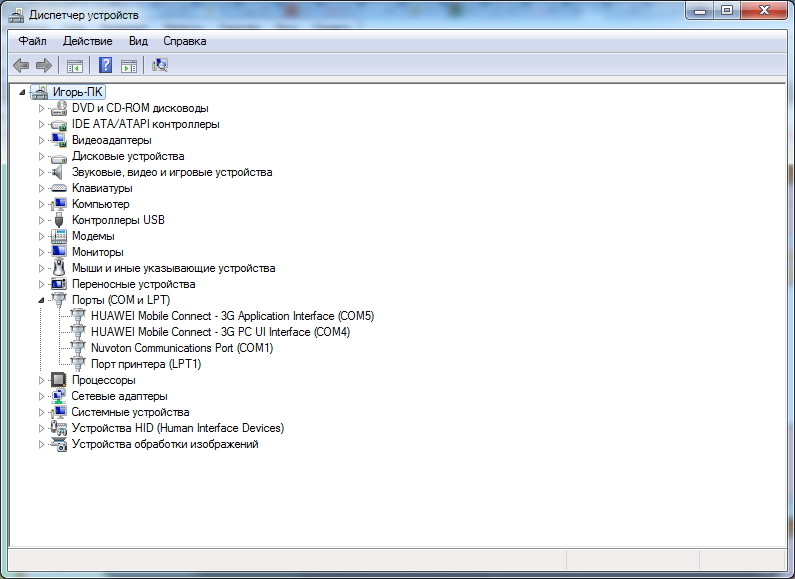

Windows 7 – процесс system висит на 80 порту PID 4? Замучались искать решение. Если ответ положительный, то я вас прекрасно понимаю. На одной машинке с windows 7 решил поставить веб-сервер…убил пол дня. Как раз таки из-за падений apache. Ругался он довольно неожиданно для меня. На то, что порт 80 уже занят. Что ж. Запускаем командную строку и пишем netstat -o -n -a | findstr 0.0:80 На что получаем: TCP 0.0.0.0:80 0.0.0.0:0 LISTENING 4 Последнее число 4 это PID процесса, т.е. уникальный идентификатор процесса — то, что нужно. Запускаем диспетчер задач. Выбираем вкладку процессы. Далее в меню вид нас интересует пункт «выбрать столбцы» и отмечаем галочкой пункт «ИД процесса (PID)». Находим процесс, у которого PID = 4 это оказывается процесс system. Описание у процесса system “NT Kernel & system”. По началу даже возникла мысля что это вирус. Но во превых это встретилось на всех машинах с windows 7 или window server 2008 R2. Процесс System имел PID 4 и везде занимал порт 80. Прибить его нельзя, да и незачем. Путем длительного обращения к гуглу и изучению тонны материалов. Большинство пишет про то что я и так знал… что порт 80 занял skype, но к сожалению это не наш случай.

По началу даже возникла мысля что это вирус. Но во превых это встретилось на всех машинах с windows 7 или window server 2008 R2. Процесс System имел PID 4 и везде занимал порт 80. Прибить его нельзя, да и незачем. Путем длительного обращения к гуглу и изучению тонны материалов. Большинство пишет про то что я и так знал… что порт 80 занял skype, но к сожалению это не наш случай.

На одном из ресурсов было установлено что это компонент нашей любимой windows запускается через обертку system. А именно “http.sys”. Эта бяка оказалась живучей…в службах найти не удалось. Несколько советов отключения через реестр тоже не помагало, гадский драйвер весел. Хотя мне и удалось отключить его автоматический запуск. При старте windows 7 порт 80 был свободен, но как только была попытка запустить Apache тут же поднимался драйвер http.sys и занимал порт 80. Это поддвердил лично просмотрев утилитой «ProcessExplorer» все потоки (Threads) процесса system там нам показали что http.sys по прежнему запущен…

Освободить порт 80 занятый system в windows 7 удалось следующим путем.

1. Win+R вводим “regedit” (без ковычек). 2. Ищем ветку «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\HTTP» 3. Меняем значение ключа “start” с 3 на 4…до этого встречал советы ставить 0. Так вот мне ноль не помог. 4. Перезапускаем компьютер.

5. Радуемся тому, что так быстро нашли нужную информацию.

Как гарантированно освободить 80 порт в Windows? Несколько вариантов решения проблемы

Как гарантированно освободить 80 порт в Windows? Несколько вариантов решения проблемы

Большинство пользователей узнает о том что на их компьютере занят 80-й порт когда пытается его использовать, о проблеме становится известно если Вы вдруг решите стать веб-разработчиком и захотите поставить на Windows Apache, Denver, OpenServer или любую другую программу для работы которой потребуется свободный 80-й или 443 порт.

Что бы узнать какая программа занимает 80 порт можно использовать утилиту CurrPorts

Или использовать для этого командную строку запущенную от имени Администратора:

netstat -o -n -a | findstr 0. 0:80

0:80

Эта команды выведет примерно такую строчку, последнее число это PID идентификатор процесса который занимает 80-й порт, по нему можно найти процесс в диспетчере задач:

TCP 0.0.0.0:80 0.0.0.0:0 LISTENING 4

Значение PID может быть разным, так как 80-й порт потенциально может использовать довольно большое количество программ, чаще всего 80-й порт занимает процесс System с PID 4 и

Skype, если обе не ваш случай, то в конце статьи будет расширенный список программ которые могут занимать 80-й порт.

Итак мы выяснили что в нашем случае 80 порт занят процессом System, в большинстве случаев это означает что для его освобождения нужно проделать следующее, зайдите в Панель управления в раздел Программы и компоненты, в меню слева выберите «Включение или отключение компонентов Виндовс», найдите в списке «Службы IIS» и снимите все галочки:

Согласитесь с отключением служб и нажмите Да.

После этого для верности можете перегрузить компьютер и 80-й порт станет свободным, теперь Вы можете его использовать.

Если 80-й порт занят программой Skype, то освободить его еще проще, откройте инструменты — настройки — соединение снимите галочку «Для дополнительных входящих соединений следует использовать порты 80 и 443», нажмите сохранить. Если 80-й порт по прежнему занят проверьте настройки еще раз, иногда они не сохраняются с первого раза.

Иногда 80-й порт занимают другие программы, в этом случае освободить его можно изменив настройки этих программ или отключив службы.

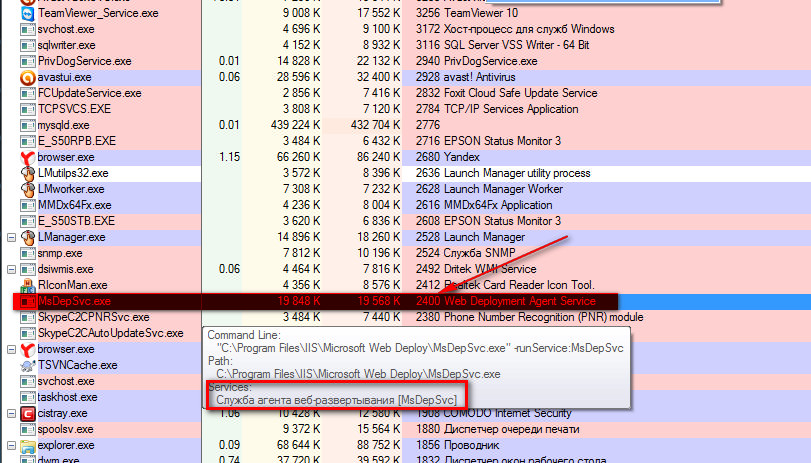

Список программ которые могут занимать 80-й порт:

- TeamViewer версии ниже 12, для освобождения порта 80 нужно зайти в Дополнительно — Опции — Дополнительно — Показать дополнительные настройки и далее в спике опций найти что-то вроде «Не использовать входящие порты 80 и 443» — поставить галочку;

- Служба веб-публикаций W3SVC

- CoDeSys, а именно ENI server

- Служба агента веб-развертывания

- Служба VMware Workstation Server или VMwareHostd

- Служба Телефония

- Agnitum Outpost Firewall Pro — порты не занимает но может их блокировать и скорей всего блокирует в конфигурации по умолчанию

- Служба веб-публикаций

- Изредка 80-й порт могут занимать браузеры Firefox, Explorer, Chrome, Opera, точнее установленные в них расширения

- Служба SQL Server Reporting Services (MSSQLSERVER)

- Так же в реестре можно посмотреть какие порты занимает система по протоколу Http, для этого откройте редактор реестра и пройдите по пути: HKEY_LOCAL_MACHINE — SYSTEM — CurrentControlSet- Services- HTTP — Parameters — UrlAclInfo

- Если ничего не помогает, откройте редактор реестра и ветку HKEY_LOCAL_MACHINE — SYSTEM — CurrentControlSet — Services — HTTP, измените значение параметра Start на 0 или на 4 (0 помогает не во всех случаях) дополнительно здесь же можно создать параметр типа Dword c именем «NoRun» и значением «1» без кавычек.

Если после выполнения всех рекомендаций у Вас по прежнему занят 80-й порт — пишите в комментариях разберемся вместе!

kakpedia.org

Как настроить?

Всё о Интернете, сетях, компьютерах, Windows, iOS и Android

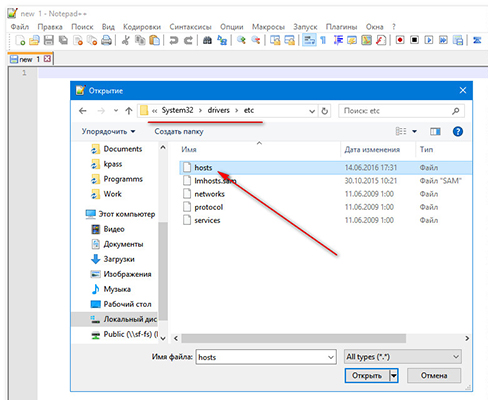

Как открыть порт 80 в Windows 7,8 и Windows 10

Порт 80 в большинстве операционных систем «забинден» под HTTP-сервер. Не стали исключением операционные системы от Microsoft — Windows 7, 8 и даже последняя новинка — Windows 10. Поэтому открыть его в брандмауэре просто так не получится. Тут нужны танцы с бубном. Какие конкретно — я сейчас расскажу.

В Виндовс есть такой драйвер уровня ядра — http.sys, который обрабатывает http-запросы и «слушает» всё, что приходит в 80-го порта. Именно этот драйвер и не даст ничему иному через этот порт работать. Что делать?

Самый простой способ — обмануть http.sys. Дело в том, что любая современная операционная система поддерживает как старый протокол TCP/IPv4, так и новый — TCP/IPv6, который пока только набирает обороты, но не настолько распространён, как его предшественник. Так вот по умолчанию драйвер работает именно с четвёртой версией протокола. А мы его заставим работать с IPv6. Для этого запускаем командную строку с правами администратора и пишем в ней команду:

netsh http add iplisten ipaddress=::

Этим мы указываем http.sys работать с IPv6 адресом 0:0:0:0:0:0:0:0, который для краткости пишется как два двоеточия — «::».

Далее нужно открыть системный файл HOSTS (опять же с правами администратора), который расположен по адресу:

И добавить в нём строчку:

После этого надо перезагрузиться и можно проверять. 80-й порт должен быть доступен.

Иные варианты решения проблемы

Если первый способ не помог, можно попробовать следующее:

1. Начните с проверки системы антивирусом. Иногда поселившаяся в компьютере пакость тоже пытается открыть порт 80 в Виндовс чтобы дальше распространятся.

2. Отключите встроенный веб-сервер IIS. Делается это так — нажимаем комбинацию Win+R, вводим команду gpedit.msc и открываем таким образом список служб. Отключаем IIS, перезагружаемся и проверяем доступность 80 порта.

3. Крайний способ — редактирование реестра. Заранее хочу предупредить, что после этих действий могут возникнуть проблемы с принтером (если, конечно, он у Вас подключен).

Запускаем редактор реестра regedit и редактируем ветку:

В ней надо поменять значение у параметра Start с 3 на 4. Перезагружаемся, проверяем.

Не помогло? Тогда отключим http ручками в реестре. Для этого снова открываем ту же ветку реестра и создаём параметр типа DWORD (32-бит) с именем NoRun. Значение у него выставляем 1. Снова перезагружаемся и проверяем.

set-os.ru

Как настроить?

Всё о Интернете, сетях, компьютерах, Windows, iOS и Android

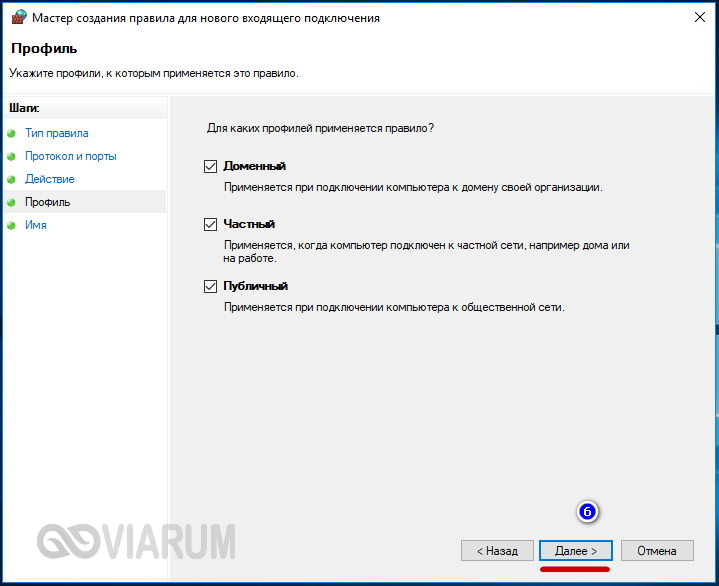

Как открыть порты на Windows 10

Если Вы заядлый геймер или активный пользователь файлообменных сетей типа DC++ и торрент, то знаете что для работы программы-клиента надо дополнительно открыть порт. При этом все знают что надо это сделать на роутере, а про то, что у используемой операционной системы есть ещё брандмауэр или файрволл почему то забывают. Эта инструкция посвящена вопросу как открыть порты на Windows 10.

Чтобы это сделать, нужно сначала зайти в Панель управления и выбрать раздел «Брандмауэр Windows».

В меню слева надо выбрать пункт «Дополнительные параметры».

Появится полный список правил встроенного в Виндовс 10 файрволла.

Для того, чтобы открыть порт надо добавить для него правило. Делается это с помощью раздела меню «Действие»>>>»Создать правило».

Таким образом будет запущен Мастер создания правила для нового входящего подключения. Первый шаг — выбор типа правила:

Выбираем вариант «Для порта». Кликаем на «Далее».

Следующим шагом будет выбор протокола (TCP или UDP) и указание порта, к которому будет применено правило:

Тип протокола для разных игр и приложений может использоваться и TCP, и UDP и даже оба сразу. Это надо узнавать на их форуме поддержки. Переходим дальше.

Третий шаг — выбор действия. Так как мы хотим открыть порт на Windows 10 — ставим флажок «Разрешить подключение».

Кликаем на «Далее».

Следующий момент — выбор профиля, для которого будет применено правило. Выбираем все три.

На последнем этапе надо прописать имя правила. В его качестве можно использовать название приложения или игры для которой делается проброс портов Windows.

Кликаем на кнопку «Готово».

Правило создано. Оно будет первым в таблице уже существующих (читай открытых портов).

Внимание! Если у Вас в системе используется сторонний брандмауэр или файрвол, то проброс порта надо будет делать уже в их настройках. Иначе он будет всё равно недоступен из вне.

set-os.ru

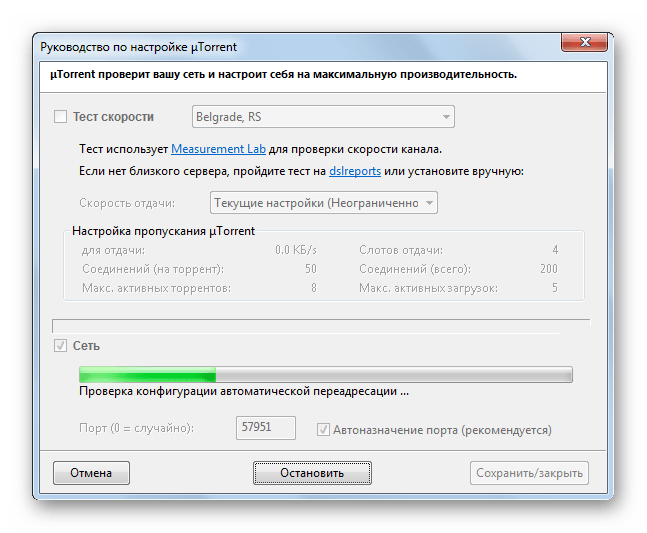

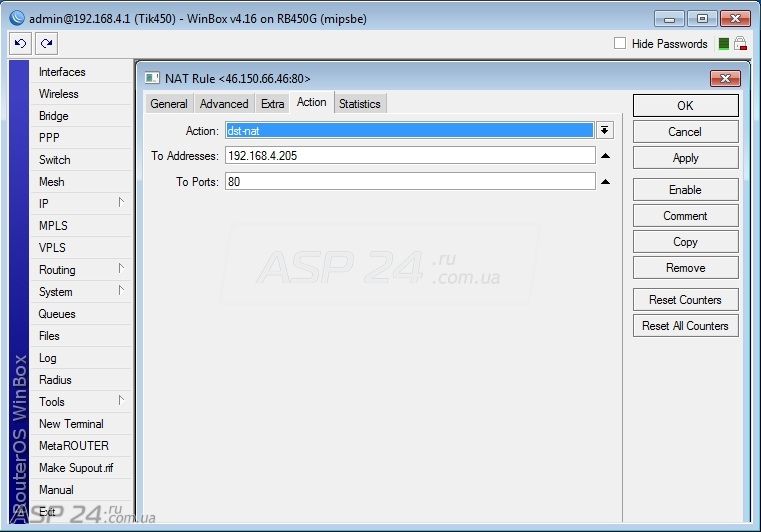

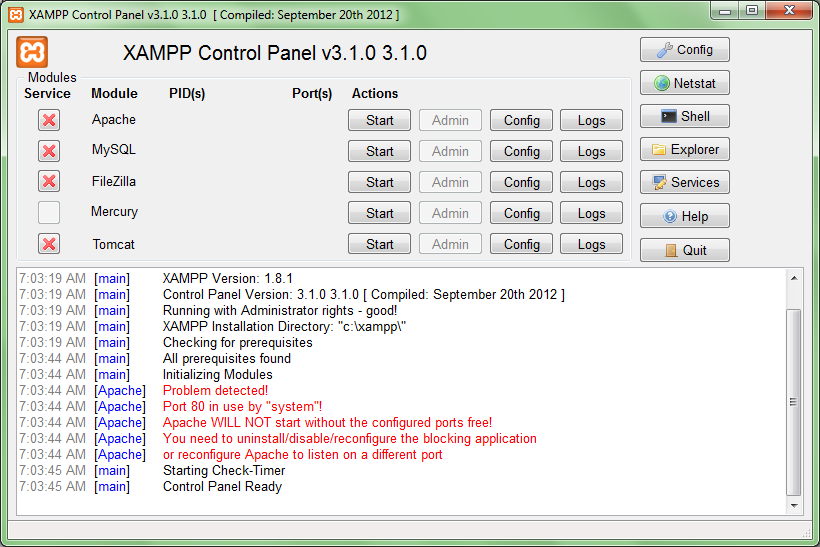

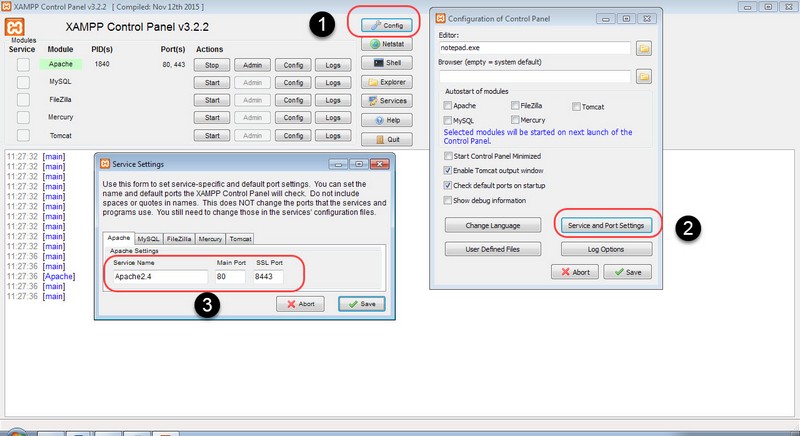

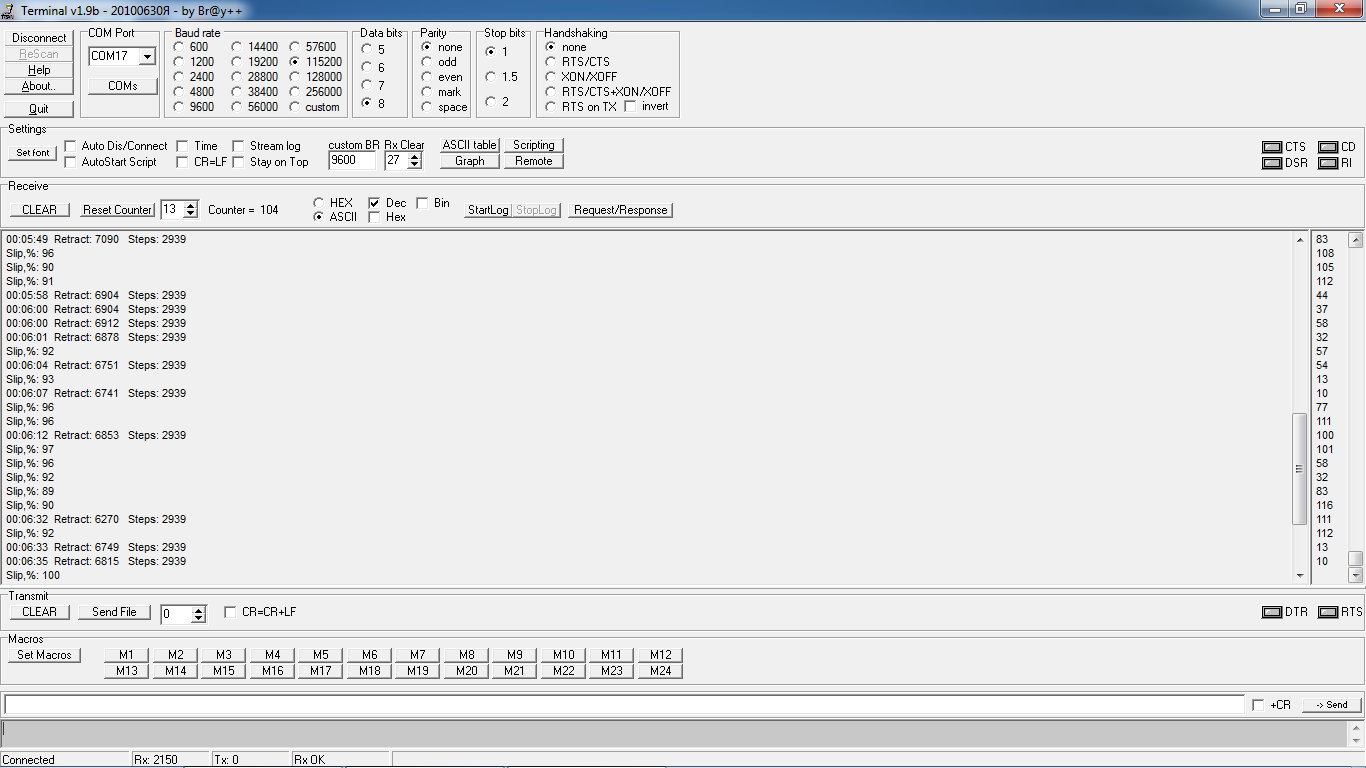

Запуск XAMPP — как освободить порт 80

Вступление

После установки XAMPP — локального сервера готовой сборки, на свой компьютер, может возникнуть проблема занятости порта 80, необходимого для запуска веб – сервера Apache, входящего в сборку XAMPP. В этой статье решим эту проблему, на скриншотах Windows 7.

Кнопки запуска XAMPP

Запуск XAMPP (на Windows) проводится от имени администратора. Сам запуск, очень простой, достаточно из меню «Пуск», запустить XMAPP Control Panel.

При запуске XAMPP, система проведет анализ системы компьютера и в информационном поле панели сообщит о готовности системы к запуску или покажет ошибки, мешающие запуску XAMPP.

На первом фото видим, пример отсутствия ошибок для запуска.

На втором фото, видим, одну из возможных ошибок, которые мешают запустить веб сервер Apache платформы XAMPP.Примечание: Стоит отметить, что проблема занятости порта 80 характерна для старта веб сервера Apache, на любой сборке. По умолчанию, файл конфигурации Apache, настроен на запуск на порту 80.

Два принципа решения проблемы занятости порта 80 Windows

Есть два способа решения проблемы занятости порта 80, и освободить порт 80 можно двумя подходами:

• Освободить порт 80, отключив другие службы использующие порт 80 (рекомендован).

• Перестроить веб сервер Apache для работы на другом порту (не рекомендован).

Диагностика порта 80 из командной строки

Прежде всего, нужно понять, какая служба использует локальный порт. Для начала, проведем диагностику занятости порта 80 из командной строки.

Есть две команды, помогающие определить реальную программу, которая использует HTTP.sys и блокирует порт 80. К сожалению, они трудно читаются.

Откройте командную строку от имени администратора;

(покажет все IRLs).

(покажет активные зарегистрированные URL-адреса).

Диагностика порта 80 инструментами XAMPP

Так как мы работаем с XAMPP, то и решать проблему занятости порта 80, начнем с помощью инструментов XAMPP.

- Запускам контрольную панель XAMPP из меню «Пуск»;

- Видим и жмем кнопку «Netstat»;

- В окне, видим все порты системы (компьютера), и службы которыми они заняты.

фото 1. Порт 80 занят и занят службой Windows. Видим порт 80, PD 4, занят службой System;

фото 2. Порт 80 занят, но уже запущенным по умолчанию веб сервером Apache (httpd.exe).

Запуск XAMPP, остановка XAMPP

Сразу посмотрим, как запускать XAMPP, если нет ошибок. Если ошибок нет, просто запускаем XMAPP кнопками «Start» запуская модули:

• Apache;

• MySQL;

• Mercury. Это почтовый сервер, его запускать необязательно.

Способы освободить порт 80 и провести запуск XAMPP

Переходим к освобождению порта 80.

Вариант 1. Отключаем службу IIS

Информацию, которую мы посмотрели на кнопке «Netstat», «порт 80, PD 4, занят службой System», мало поможет в решении проблемы, освободить 80 порт. На практике, если вы не используете Skype, чаще всего на Windows 7, порт 80 занят службой IIS. Поэтому в первом варианте решения проблемы, отключаем службу IIS.

Для этого идем следующим путем: Пуск>>>Панель управления>>>Все элементы… (мелкие значки)>>>Включение и отключение компонентов Windows.

Далее, снимаем чек со службы IIS и перегружаем компьютер.

IIS отключитьЗапускаем XAMPP заново.

Вариант 2. У вас стоит Skype

Если вы используете Skype, то XAMPP выдаст вам несколько иную информацию, по которой сразу понятно, что Skype нужно перевести на другой порт. Skype можно легко перестроить, чтобы не использовать по умолчанию порты Apache 80 и 443. Это изменение обычно не имеет побочных эффектов. Для этого, входите в панель Skype и убираете чек с портов 80 и 443.

Идем в службы Windows. Есть два пути:

- Из панели XAMPP, кнопка «Services»;

- Из меню «Пуск», Панель управления>>>Администрирование>>>Службы.

Вы отлично видите все службы Windows, видите их активность (запуск), но не видите порт, на котором они работают.

Вариант 4. Перестройка или изменение настроек XAMPP

Можно пойти другим путем и не трогать занятый порт 80, а попробовать запустить Apache на другом порту, например, 10080 или 8080.

Важно! Изменение портов работы Apache имеет ряд побочных эффектов. Поэтому поддержка XAMPP, не рекомендует изменять порты Apache. Лучше поискать другие решения, чтобы освободить 80 порт для работы Apache.

- Для изменения настроек XAMPP, запускаем XAMPP Control Panel.

- Теперь нас интересую кнопки: [Config], а точнее, строка Apache кнопка [Config].

- Видим файлы конфигурации и открываем для редакции файл httpd.conf. Можно добраться до этого файла из папки xamppapache.

- Открываем файл в текстовом редакторе, Notepad++ от имени администратора В редакторе открываем файл: xamppapacheconfhttpd.conf. Ищем строку:

- В строке: меняем 80 на 10080;

- Аналогичные изменения делаем в строках:

ServerName localhost: 80

- Аналогичные изменения делаем в файле: xamppapacheconfextrahttpd-ssl.conf , в строках:

• Listen 443

•

• ServerName www.example.com:443

Меняем 443 на 100443

• Запускаем панель управления XAMPP. Жмем кнопку [Config] системы.

• Далее Кнопка [Service and port changes] • На вкладке Apache меняем главный порт и порт SSL на новые порты

• Нажмите [Save] • Перезагружаем панель управления XAMPP.

• Запуск XAMPP заново.

Как проверить работу XAMPP

После запуска модулей XAMPP, нужно проверить его работу. Для этого, в адресной строке браузера пишем localhost и смотрим результат.